ROTINAS DEFENSIVAS NO AMBIENTE DE

TERCEIRIZAÇÃO EM TECNOLOGIA DA

INFORMAÇÃO: UM ESTUDO DE CASO

Dissertação apresentada ao Programa de Pós-Graduação Stricto Sensu em Gestão do

Conhecimento e Tecnologia da Informação da Universidade Católica de Brasília, como requisito parcial para obtenção do Grau de Mestre em Gestão do Conhecimento e Tecnologia da Informação.

Orientador: Prof. Dr. Gentil Lucena Filho Co-orientadora: Prof. Drª. Rejane Maria da

Costa Figueiredo

Aos provedores de Serviços e clientes da

AGRADECIMENTOS

Ao meu orientador, Prof. Dr. Gentil Lucena Filho, pelos conselhos, pela amizade, pelo ser humano que é, por iluminar o caminho e, particularmente, incentivar uma linha de pesquisa relacionada ao ambiente de trabalho.

À minha co-orientadora, Profª. Drª. Rejane Maria da Costa Figueiredo, pela dedicação, pelas valiosas sugestões e, principalmente, pela sua contribuição na correção de rumo necessárias à realização deste trabalho de pesquisa.

Aos colegas que participaram do estudo de caso, que muito contribuíram.

Ao Prof. Dr. Fábio Bianchi e Prof. Dr. Cláudio Chauke Nehme e Prof. Dr. Rogério Alvarenga, pelo suporte no ingresso a este programa de mestrado.

Aos amigos da Sociedade Brasileira de Gestão do Conhecimento - SBGC, e da Associação Brasileira de Inteligência Competitiva – ABRAIC, em especial aos do Pólo SBGC-CO, sempre prestativos.

A todos os amigos conquistados em Brasília, professores, colegas e alunos, pelos momentos agradáveis e de aprendizado.

À UNIVERSIDADE CATÓLICA DE BRASÍLIA, com carinho aos funcionários da secretaria geral dos cursos de pós-graduação, da secretaria do MGCTI, da biblioteca e, em especial, a todos os professores das disciplinas cursadas.

Aos meus pais, em especial, à minha Mãe, exemplo de trabalho, dedicação e esperança, sem a qual nada disso teria acontecido.

À Márcia, minha companheira e cúmplice, pela dedicação e pelo incentivo essenciais ao longo deste trabalho de pesquisa.

À Catarina, minha filha, pela referência de saber como foi possível evoluir e, principalmente, como agucei o meu observar e escutar.

Aos Mentores Intelectuais, pela realização deste trabalho de pesquisa.

“Se queres progredir não deves repetir a história, mas fazer uma história nova. Para construir uma nova história é preciso trilhar novos caminhos”.

RESUMO

A terceirização sugere uma interação contínua entre o provedor e o cliente, cujo foco é o relacionamento e não apenas uma troca de valor econômico-financeiro. No processo de interação, as conversas assumem um importante papel na comunicação e todos estão expostos a comportamentos defensivos que podem inibir a aprendizagem organizacional. Este trabalho de pesquisa investigou os fatores que contribuem para o surgimento de rotinas defensivas, que criam barreiras à aprendizagem na gestão do relacionamento da atividade de terceirização em tecnologia da informação. A metodologia de pesquisa utilizada foi um estudo de caso, com entrevistas não-estruturadas, possibilitando o aprofundamento em alguns aspectos da gestão do relacionamento entre provedor e cliente. Os resultados confirmaram que a aprendizagem organizacional, hoje, se restringe basicamente ao aprendizado de primeira ordem, caracterizado pelo estágio de relacionamento tático e uma comprovada existência de rotinas defensivas. Durante a realização deste trabalho de pesquisa, os gestores tomaram consciência do importante papel das conversações para identificar as rotinas defensivas. Os gestores puderam constatar e compreender a necessidade de atuarem no sentido de dissolver essas rotinas e, com isso, contribuir para estabelecer um aprendizado de segunda ordem, isto é, um aprendizado organizacional mais pautado num relacionamento em nível estratégico.

ABSTRACT

Outsourcing suggests a continuous interaction between provider and customer, whose focus is the relationship and not just an interchange of economic-financial value. In the interaction process, the conversations assume an important role in the communication and everybody is exposed to defensive behaviors that can inhibit the organizational learning. This work investigated the factors that contribute to bring up defensive routines that create barriers to the learning in the IT outsourcing activity relationship management. The methodology of research used was a case study, based on no-structured interviews, opening up to the researcher to go deeper into some aspects of the relationship management between provider and customer. The results confirmed that organizational learning, today, limits to the first order learning, characterized by the tactical relationship stage and proved existence of defensive routines. During the accomplishment of this work, the managers took conscience of the important role of conversations to identify the defensive routines. The managers could verify and to understand that they need act in the sense of dissolving those routines and, as that, they can contribute to establish a second order learning, that is, an organizational learning more driven to the strategic level relationship.

Keywords: Outsourcing; IT Outsourcing; Relationship; IT Outsourcing Relationship

SUMÁRIO

RESUMO...V

ABSTRACT....VI

LISTA DE FIGURAS...XI

LISTA DE QUADROS...XII

LISTA DE ABREVIATURAS E SIGLAS...XIII

CAPÍTULO 1 – INTRODUÇÃO ... 14

1.1. Considerações Iniciais ... 15

1.2. Contexto... 15

1.3. O Problema ... 20

1.3.1. Objetivo Geral... 23

1.3.2. Objetivos Específicos... 23

1.4. Seleção da Metodologia de Pesquisa ... 23

1.4.1. Plano Metodológico Adotado ... 29

1.4.2. Hipóteses ... 30

1.4.3. Validação da Pesquisa... 30

1.5. Justificativas... 31

1.6. Limites e Restrições ... 32

1.7. Organização do Trabalho... 32

CAPÍTULO 2 – REVISÃO DA LITERATURA ... 35

2.1. Considerações Iniciais ... 36

2.2. Atividade de Terceirização ... 36

2.2.1. Características, Vantagens e Desvantagens da Terceirização... 37

2.2.2. Evolução da Terceirização ... 42

2.3. Terceirização em TI ... 43

2.3.1. A Decisão de Terceirização em TI... 44

2.4. Relacionamento no Contexto de Terceirização em TI... 48

2.4.1. Modelo de Relacionamento Provedor-Cliente... 51

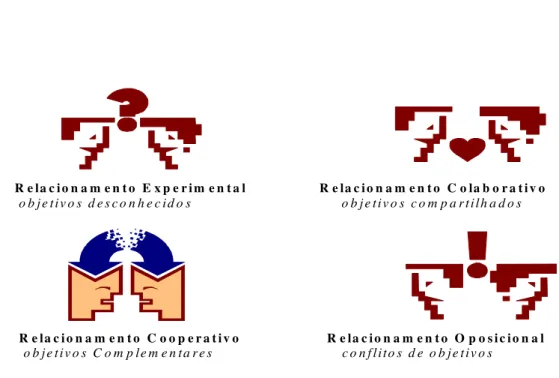

2.4.3. Principais Tipos de Relacionamentos ... 55

2.5. Considerações Finais ... 59

CAPÍTULO 3 – UM CAMINHO PARA A APRENDIZAGEM ORGANIZACIONAL ... 60

3.1. Considerações Iniciais ... 61

3.2. Características da Aprendizagem nas Organizações... 61

3.3. Rotinas Defensivas... 65

3.4. Organizações que Aprendem ... 68

3.4.1. Domínio Pessoal ... 69

3.4.2. Modelo Mental ... 70

3.4.3. Visão Compartilhada... 73

3.4.4. Trabalho em Equipe ... 75

3.4.5. Pensamento Sistêmico... 77

3.5. O Ambiente e a Importância da Aprendizagem para as Organizações... 79

3.6. Considerações Finais ... 83

CAPÍTULO 4 – O USO DA LINGUAGEM PARA A CONSTRUÇÃO DE RELACIONAMENTOS NAS ORGANIZAÇÕES ... 85

4.1. Considerações Iniciais ... 86

4.2. Os Conceitos ... 86

4.3. Postulados Básicos... 88

4.4. Princípios Gerais ... 89

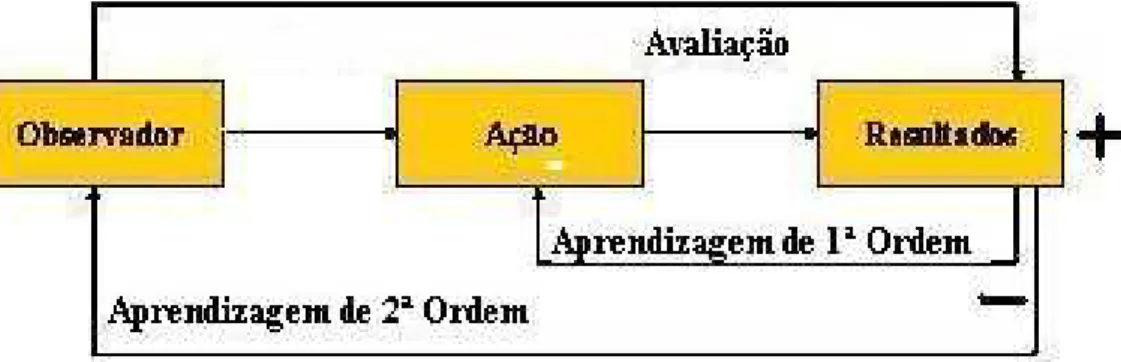

4.5. Teoria do Observador e da Ação Humana ... 91

4.6. Linguagem e Ação ... 95

4.6.1. Afirmações ... 97

4.6.2. Declarações ... 97

4.6.3. Juízos... 98

4.6.4. Promessas... 99

4.6.5. Escutar... 100

4.7. Competências Conversacionais... 101

4.7.2. Conversas para Construção de Relacionamentos... 104

4.8. Conversação nas Organizações... 106

4.9. Considerações Finais ... 109

CAPÍTULO 5 – ESTUDO DE CASO ... 110

5.1. Considerações Iniciais ... 111

5.2. Contexto Organizacional... 112

5.2.1. O Cliente ... 112

5.2.2. O Provedor ... 113

5.3. Pólo de Serviços de Tecnologia da Informação... 114

5.3.1. A utilização do PSTI pelo ClienteBanco e o Relacionamento com o ProvedorTI ... 118

5.4. As Rotinas Defensivas e os Gestores do PSTI... 119

5.5. Considerações Finais ... 124

CAPÍTULO 6 – RESULTADOS: ANÁLISE E DISCUSSÃO... 125

6.1. Considerações Iniciais ... 126

6.2. Resultados do Estudo de Caso ... 126

6.2.1. Subordinação... 127

6.2.2. Segregação ... 129

6.2.3. O Papel dos Gestores no Processo de Terceirização... 131

6.2.4. Substituição de Mão-de-obra ... 133

6.2.5. Qualidade do Serviço ... 135

6.2.6. Infra-estrutura Oferecida pelo ProvedorTI... 137

6.3. Análise e Discussão ... 139

6.3.1. O Relacionamento na Atividade de Terceirização em TI, as Rotinas Defensivas e a Aprendizagem de Segunda Ordem ... 139

6.3.2. Os Problemas no Relacionamento, as Rotinas Defensivas e a Tomada de Consciência dos Gestores... 146

6.3.3. Os Caminhos Possíveis para Dissolver as Rotinas Defensivas... 149

CAPÍTULO 7 – CONCLUSÃO E TRABALHOS FUTUROS ... 153

7.1. Conclusão... 154

7.2. Trabalhos Futuros ... 160

REFERÊNCIAS BIBLIOGRÁFICAS ... 164

GLOSSÁRIO ... 174

LISTA DE FIGURAS

FIGURA 1 - Motivos para Adoção da Terceirização...40

FIGURA 2 - Modelo Conceitual de Relacionamento Provedor-Cliente...52

FIGURA 3 – Tipos de Relacionamento ...56

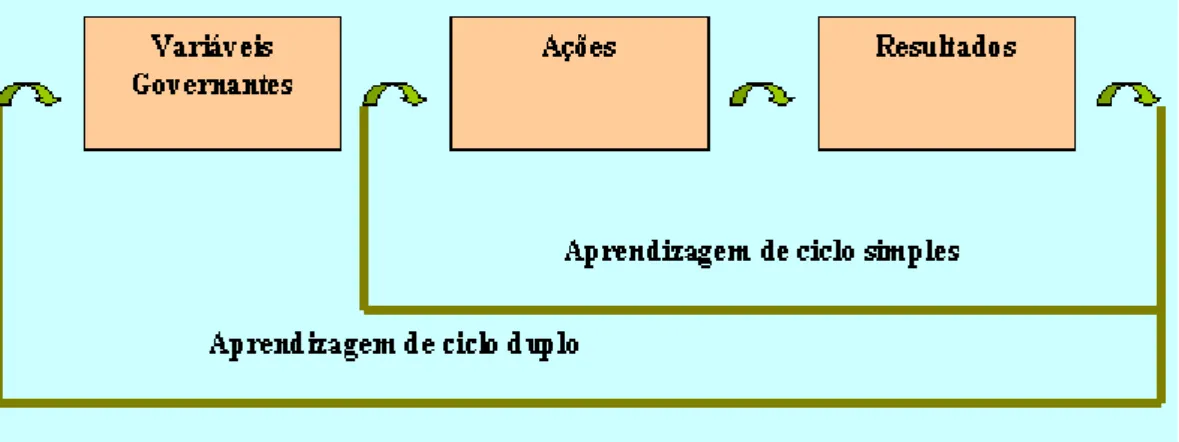

FIGURA 4 – Aprendizagem de Ciclo Simples e Ciclo Duplo...62

FIGURA 5 - Mapa do Observador e da Ação Humana ...91

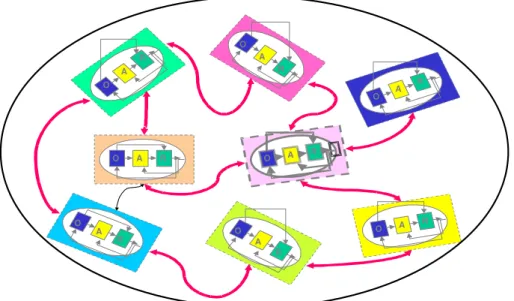

FIGURA 6 - Grupo de Pessoas em Diferentes Situações...106

FIGURA 7 - Mapa de Observadores em Interações...107

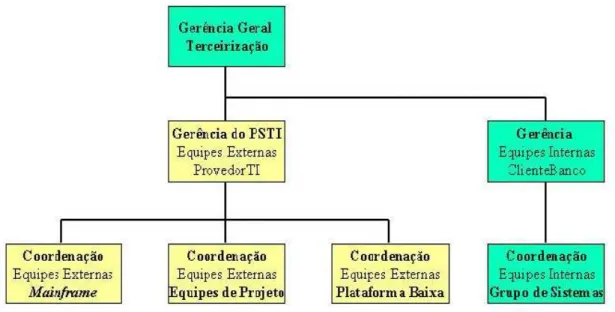

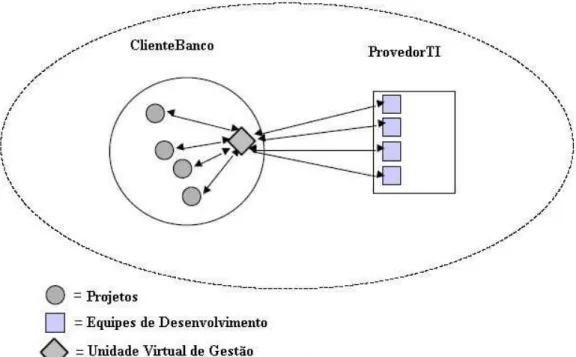

FIGURA 8 – Organograma de Terceirização...115

FIGURA 9 – Processo de Identificação das Rotinas Defensivas ...121

LISTA DE QUADROS

QUADRO 1 - Seleção Metodológica do Método de Pesquisa e dos Métodos de

Procedimento... 28

QUADRO 2 - Seleção Metodológica das Técnicas de Coleta de Dados...28

QUADRO 3 - Plano Metodológico Adotado. ... 29

QUADRO 4 - Vantagens e Desvantagens da Atividade de Terceirização ... 40

QUADRO 5 - Expectativas e Metas dos Gestores de Terceirização em TI... 53

QUADRO 6 - Fases, Atividades e Objetivos do Relacionamento em TI ... 57

QUADRO 7 - Evolução das Fontes de Riquezas ... 80

LISTA DE ABREVIATURAS E SIGLAS

EUA Estados Unidos da América

OWS (Outsourcing World Summit) – Conferência Mundial de Terceirização

SI Sistema de Informações

PSTI Pólo de Serviços de Tecnologia da Informação

TI Tecnologia da Informação

CAPÍTULO 1

1.1.

C

ONSIDERAÇÕES

I

NICIAIS

Neste Capítulo, encontra-se descrito o contexto no qual se insere este trabalho de pesquisa, a definição do problema, bem como o objetivo proposto, a metodologia de pesquisa, as justificativas que motivaram a sua realização, as limitações e restrições identificadas e, finalizando, a organização do texto.

1.2.

C

ONTEXTO

Desde o início do século XIX, o mundo dos negócios vem sofrendo uma

transformação do modo de produção em massa para o modo de customização de

massa – a atual fronteira competitiva (TEIXEIRA FILHO, 2000). Na customização

de massa o foco está no cliente – na prestação de serviços – e na diferenciação de atendimento, principalmente, em explorar oportunidades individualizadas.

Atualmente o ambiente em que as empresas estão inseridas vive em constantes mudanças, fruto da globalização dos mercados e, conseqüentemente, queda das barreiras comerciais em quase todo o mundo, o que possibilitou uma maior integração dos negócios e rápida transformação nos processos produtivos (MORAIS, 1999). O cenário mundial está, ainda, passando pela transição de uma economia tipicamente industrial, baseada no capital, para uma economia voltada ao setor de serviços, que tem a sua principal fonte de riqueza baseada na produção de conhecimento.

capital humano (conhecimento, experiência, habilidades, valores, cultura, inovação) e capital estrutural dentro da organização.

Para ECHEVERRÍA (2001), a empresa do futuro só será estabelecida quando a organização for capaz de resolver os problemas da produtividade do trabalho não-manual, caracterizado por atividades complexas e não tão óbvias, que se sustentam no conhecimento e no poder transformador da palavra, exigindo do trabalhador competências conversacionais. Dando suporte a essa visão, FLORES (1989) em trabalho original e, em vários trabalhos subseqüentes, afirma que o ser humano é um ser lingüístico e que é central o papel da linguagem na comunicação entre os indivíduos em processos conversacionais.

Por outro lado, DRUCKER (1999) considera que no século XXI o novo desafio para o trabalhador do conhecimento é aprender a responsabilidade de se relacionar. Desse modo, a capacidade da organização em aprender continuamente está relacionada à capacidade dos indivíduos em manter relacionamentos mais efetivos dentro das organizações e, a partir destes, interagir com seus clientes e fornecedores. Mas como garantir que esses relacionamentos sejam realmente efetivos entre duas organizações, particularmente, numa situação em que de um lado está um provedor de serviços altamente especializado em TI e de outro uma organização que recebe esses serviços?

Sabendo-se que o capital intelectual da organização converge estrategicamente para o aprendizado e desenvolvimento das principais atividades do negócio, a terceirização surge para atender a oferta de serviços não essenciais. A terceirização é uma relação entre provedor de serviços e cliente, na qual o capital intelectual de ambos deverá estar preparado para se relacionar e utilizar a capacidade de desenvolver conversações, com o objetivo de se tornarem mais efetivos nos relacionamentos.

mudanças de cultura, procedimentos, sistemas e controles, envolvendo toda a organização para atingir os melhores resultados.

Segundo QUEIROZ (1998), a terceirização surgiu nos EUA, no início da II guerra mundial, quando algumas atividades de suporte à construção de armamentos foram delegadas para empresas prestadoras de serviços. O autor também afirma que no Brasil a terceirização foi introduzida pelas primeiras empresas multinacionais, principalmente, na indústria automobilística. Portanto, a terceirização surgiu entre o final da 2ª Revolução Industrial e o início da 3ª Revolução Industrial. CHIAVENATO (1994) caracteriza o contexto ambiental dessa época como estável e previsível, com poucas mudanças, e uma estrutura organizacional hierárquica, piramidal e centralizada.

A terceirização tem assumido um importante papel na condução das atividades de apoio aos negócios e, particularmente, em atividades ligadas à tecnologia da informação (TI). Para LACITY e WILLCOCKS (2000b), desde que Eastman Kodak transferiu as suas operações de TI para três provedores em 1989, ocorreu uma importante mudança na maneira como as atividades de TI estavam sendo realizadas. A terceirização passou a envolver não só relacionamentos táticos como também relacionamentos estratégicos.

Segundo LOH e VENKATRAMAN (1992), LACITY e HIRSCHEIM (1993), a terceirização em TI é uma tomada de decisão da organização em contratar externamente ou repassar bens, pessoas e/ou atividades da tecnologia da informação para um provedor, que assume o compromisso de prover e gerenciar bens e serviços dentro do período de tempo acordado. Por outro lado, o conceito proposto por KERN (1997) estabelece que a terceirização em TI é a aquisição de produtos e/ou serviços através da interação contínua entre o provedor e o cliente, cujo foco principal é o relacionamento, que é visto sob a ótica social e não apenas uma troca de valor econômico-financeiro entre a organização e o mercado.

Empresas do mercado de terceirização em TI também têm tirado proveito da nova economia. A competitividade exige de algumas empresas uma movimentação estratégica em direção à redução de custo, enquanto outras reconhecem o valor do conhecimento na era da informação e concentram os esforços do capital intelectual nas atividades-fim das unidades de negócio. Desse modo, as empresas estão tomando decisões estratégicas a favor da terceirização para atender principalmente às atividades de apoio, reduzir custo e adquirir conhecimento especializado.

Uma pesquisa realizada por CORBETT (2001f), no OWS 2001, encontrou resultados surpreendentes sobre as perspectivas do mercado de terceirização. De acordo com a pesquisa, 92% dos entrevistados tinham a intenção de aumentar os investimentos em terceirização. A pesquisa revelou ainda que a unidade de negócio de maior importância para adoção da terceirização foi tecnologia da informação, que obteve 34% das respostas.

KERN (1997) efetuou um levantamento na literatura disponível à época e constatou a existência de um único estudo de caso na área de sistemas de informações sobre parceria em TI, revelando a necessidade de se realizar estudos para determinar a estrutura do relacionamento entre provedor e cliente, visto que a

cooperação está baseada no curso das ações dependentes de interações que evitem os

Para compreender a estrutura que determina o relacionamento entre provedor e cliente, KERN e WILLCOCKS (2000) desenvolveram o Modelo de Relacionamento Provedor-Cliente, com o objetivo de esclarecer os fatores que caracterizam o comportamento dos indivíduos e a natureza das relações de terceirização. O modelo é baseado na troca social e complementa a aproximação da relação contratual, de modo que o comprometimento do provedor com o estabelecido em contrato e os resultados positivos que surgem ao longo do relacionamento favorecem o aumento da confiança do cliente.

LACITY e WILLCOCKS (2000b) efetuaram uma pesquisa envolvendo 116 decisões pela terceirização em 75 organizações dos EUA, UK, Austrália e Europa. A pesquisa concluiu que havia uma falha na avaliação da complexidade do relacionamento entre os gestores da terceirização em TI, visto que os comportamentos podem ser antagônicos, cooperativos e colaborativos. Os pesquisadores perceberam que seria necessário reestruturar as questões sobre os relacionamentos que dependiam do envolvimento dos gestores. Dessa maneira, os pesquisadores desenvolveram um modelo para compreender esse relacionamento, desde o pré-contrato até o pós-contrato, composto de três elementos: gestores do relacionamento, tipos de relacionamento e seis fases do relacionamento e suas atividades.

Desde a década de 90, as organizações acumularam experiência na terceirização em TI e pesquisas acadêmicas descreveram e analisaram o fenômeno. Algumas dessas pesquisas reconheceram a importância do relacionamento para determinar o sucesso ou falha nos resultados da terceirização em TI, mas ainda faltam estudos para compreender o que está subjacente à natureza do relacionamento (KERN, 1999; LACITY e WILLCOCKS, 2000a). Sob essa perspectiva, observa-se uma lacuna relacionada à necessidade de compreensão da natureza do relacionamento, que este trabalho de pesquisa busca preencher ao estudar o relacionamento a partir das conversações que o constituem.

deve ser referenciada como um processo de cooperação e coordenação, mas a qualidade das redes de relacionamentos das organizações, com base nas

competências conversacionais, ainda é pouco estudada.

Nesse sentido, os estudos já realizados até o momento não indicam como ocorrem as conversas, nem como o provedor e o cliente desenvolvem o aprendizado através do relacionamento. É importante saber também se existem comportamentos que criam barreiras à aprendizagem e inibem as ações efetivas entre os gestores, quais são as barreiras, como surgem, e se existe a possibilidade de dissolvê-las na gestão do relacionamento da atividade de terceirização em TI.

1.3.

O P

ROBLEMA

A análise do modelo de relacionamento proposto por LACITY e WILLCOCKS (2000b) revela que não há qualquer referência sobre as questões comportamentais dos gestores durante conversações sob as quais se estabelecem os relacionamentos da atividade de terceirização em TI. No Modelo de Relacionamento Provedor-Cliente apresentado por KERN e WILLCOCKS (2000), apesar de estabelecer um estágio de

Enquadramento, no qual ocorre uma adaptação cultural entre os modelos mentais dos

gestores, não se discute as interações conflituosas que podem inibir a aprendizagem organizacional.

O foco dos gestores é a realização de ações táticas para operacionalização do

contrato, assumindo características típicas de um modelo mental baseado na era

industrial. Não há indicação da realização por parte dos gestores de uma avaliação de

seus modelos mentais que condicionam as interpretações dadas aos resultados. De

acordo com esse modelo de relacionamento, na fase de maturação, deve ocorrer a eliminação dos lapsos de desempenho operacional, mas não há qualquer atividade que envolva um processo de reflexão sobre esses resultados insatisfatórios. Nesse caso, a aprendizagem organizacional ocorre apenas no aprendizado de primeira ordem.

mantendo-se no mesmo conjunto de opções que tinha antes, enquanto que a aprendizagem de ciclo duplo ou aprendizado de segunda ordem ocorre a partir de uma reflexão ou questionamento das ações que tinham sido tomadas para a ocorrência de um erro, incentivando as pessoas a examinarem o seu próprio comportamento e revelarem informações potencialmente ameaçadoras ou embaraçosas.

KERN (1997) afirma que as relações entre os gestores são muitas vezes conflituosas e que a cooperação desejada na terceirização está baseada no curso de ações dependentes de interações sem conflitos. Por outro lado, LACITY e WILLCOCKS (2000b) identificaram que havia uma falha na avaliação da complexidade do relacionamento entre os gestores, em função de comportamentos antagônicos. Desse modo, quando os gestores aceitam conviver com antagonismos e não discutem essas inconsistências, que são tipicamente geradoras de conflitos, criam e mantêm relacionamentos essencialmente marcados por rotinas defensivas.

Essas rotinas defensivas criam uma espécie de “miopia” nos gestores que acabam ligando o “piloto automático” e utilizam as ações já conhecidas pelos

modelos mentais correntes, contribuindo para a manutenção do status quo e, na

melhor das hipóteses manter o aprendizado de primeira ordem. Para ARGYRIS (2000,2001), as rotinas defensivas são práticas e ações que impedem as pessoas de examinarem a natureza e as causas de problemas ameaçadores, geram graves ineficiências e inibem a aprendizagem organizacional. As rotinas defensivas são um

recurso utilizado pelos modelos mentais para evitar que as pessoas sejam

responsáveis pela inconsistência entre suas palavras e suas ações, ou seja, há uma inconsistência entre o que as pessoas dizem e o que realmente fazem.

No entanto, do mesmo modo que esses modelos mentais de comportamentos

Para MATURANA e NISIS (1997, p.57), “o humano existe na conversa e toda tarefa humana ocorre em uma rede de conversações”. Segundo LUCENA (2003a), o que melhor caracteriza uma organização não são as pessoas, mas seus relacionamentos e, a partir destes, suas interações com o sistema social. No entanto, o que define a qualidade das conversas são as competências conversacionais dos interlocutores durante essas interações.

Por que os gestores não conversam sobre as inconsistências da natureza dos relacionamentos que inibem a aprendizagem organizacional? O que deve ser feito para estimular as conversas e acelerar a aprendizagem organizacional no aprendizado de segunda ordem? No aprendizado de segunda ordem, as pessoas abrem espaço para

investigar os modelos mentais, modificam o conjunto de ações possíveis, mudam os

objetivos e a maneira de interpretar a situação, abrindo novas possibilidades de ação. No aprendizado de primeira ordem, as pessoas se mantêm dentro do mesmo conjunto de opões que tinham antes de aparecer o problema. Como o aprendizado de primeira ordem não é suficiente para corrigir os problemas que se repetem, incluindo aqueles de origem comportamental, é necessário realizar estudos para facilitar o aprendizado de segunda ordem.

Para que as organizações possam produzir conhecimento inovador e sejam capazes de reconhecer e superar os problemas gerados por rotinas defensivas, que podem surgir durante o relacionamento entre os gestores da atividade de terceirização em TI, é importante compreender e entender a necessidade de tomar consciência sobre o modo de pensar e realizar ações defensivamente (agir), principalmente, quando os resultados dessas ações são insatisfatórios para a organização.

Faltam estudos nas atividades de terceirização em TI que abordem o desenvolvimento e a sustentação dos relacionamentos, com base nas conversações, e possibilitem esclarecer os fatores que contribuem para o surgimento de rotinas defensivas sob a perspectiva da aprendizagem organizacional e da ontologia da linguagem. Desse modo, este trabalho de pesquisa se propõe a realizar um estudo de

contribuem para o surgimento de rotinas defensivas na gestão do relacionamento da

atividade de terceirização em tecnologia da informação?

1.3.1. OBJETIVO GERAL

O objetivo deste trabalho de pesquisa é identificar os fatores que contribuem para o surgimento de rotinas defensivas na gestão do relacionamento da atividade de terceirização em tecnologia da informação.

1.3.2. OBJETIVOS ESPECÍFICOS

O objetivo macro deste trabalho de pesquisa subdivide-se em quatro objetivos pontuais:

⎯ Caracterizar a natureza conversacional dos relacionamentos na atividade

de terceirização em tecnologia da informação e esclarecer isso para os gestores da terceirização em TI;

⎯ Caracterizar como surgem as rotinas defensivas no relacionamento entre

os gestores da atividade de terceirização em TI;

⎯ Identificar contribuições para a tomada de consciência dos gestores da

atividade de terceirização em TI sobre a importância das conversações para o aprendizado de segunda ordem;

⎯ Apontar os caminhos possíveis para dissolução de rotinas defensivas na

atividade de terceirização em tecnologia da informação.

1.4.

S

ELEÇÃO DA

M

ETODOLOGIA DE

P

ESQUISA

Como conseqüência da definição dos objetivos deste trabalho de pesquisa, foi

definida a pergunta de pesquisa: “Que fatores contribuem para o surgimento de

rotinas defensivas na gestão do relacionamento da atividade de terceirização em tecnologia da informação?”.

A escolha de um problema e a identificação de suas eventuais ocorrências contribui para a definição do método que facilite os resultados e as discussões. Para LAKATOS e MARCONI (2003), a seleção dos métodos e técnicas a serem empregados no trabalho científico deve considerar o problema a ser estudado, a formulação das hipóteses e a delimitação do universo ou da amostra, sendo comum uma combinação de dois ou mais deles de modo apropriado para determinado caso.

FACHIN (2003, p.27) define método de pesquisa como sendo: “um instrumento do conhecimento que proporciona aos pesquisadores, em qualquer área de sua formação, orientação geral que facilita planejar uma pesquisa, formular hipóteses, coordenar investigações, realizar experiências e interpretar os resultados”.

LAKATOS e MARCONI (2003), consideram que o método científico deve cumprir algumas etapas para alcançar os seus objetivos, tais como:

⎯ Descobrir um problema ou lacuna;

⎯ Colocar de modo preciso o problema ou recolocar um velho problema à

luz de novos conhecimentos;

⎯ Procurar conhecimentos ou instrumentos relevantes ao problema;

⎯ Obter auxílio dos meios identificados para tentar resolver o problema;

⎯ Produzir novas idéias ou novos dados empíricos para resolver o problema;

⎯ Utilizar o instrumental conceitual ou empírico disponível para solucionar

o problema;

⎯ Examinar as conseqüências da solução obtida;

⎯ Comparar a solução com a totalidade das teorias e das informações

⎯ Iniciar um novo ciclo de investigação, corrigindo as hipóteses, teorias, procedimentos ou dados empregados na obtenção da solução incorreta.

Segundo LAKATOS e MARCONI (2003), a metodologia é composta por método de abordagem e métodos de procedimento, que se diferenciam quanto à inspiração filosófica, ao grau de abstração, finalidade mais ou menos explicativa, sua ação mais ou menos concreta da pesquisa e ao momento de sua realização.

O método de pesquisa adotado neste trabalho de pesquisa é o indutivo, pelo qual a partir de dados particulares, comprovados, observados em um caso da realidade concreta, chega-se a conclusões de conteúdo mais amplo, com o propósito de ampliar o alcance dos conhecimentos. Dessa maneira, o conhecimento obtido está limitado ao contexto da gestão do relacionamento da atividade de terceirização em TI, podendo ser utilizado no futuro em ambientes similares.

Os métodos de procedimento adotados revelam a natureza do problema, a forma de abordagem do problema, a finalidade e os meios de investigação e

validação deste trabalho de pesquisa. A pesquisa é de natureza aplicada para

encontrar novos conhecimentos aplicáveis na prática, satisfazer a qualidade de vida no ambiente de trabalho e aumentar o nível de aprendizagem exigido pelo ambiente competitivo que cerca o mundo dos negócios. É particularmente útil quando se propõe a criar um espaço de conversação para a tomada de consciência dos gestores da atividade de terceirização em TI sobre os comportamentos defensivos que inibem o aprendizado.

A forma de abordagem da pesquisa é qualitativa, visto que não utiliza técnicas estatísticas, mas analisa as conversas dos gestores da atividade de terceirização em TI, com o objetivo de identificar os fatores que contribuem para o surgimento das rotinas defensivas. Assim, o ambiente natural de trabalho é a fonte direta para a coleta de dados e o pesquisador é o elemento chave como observador participante na interpretação do fenômeno investigado e na atribuição de significados neste trabalho de pesquisa.

classificar e interpretar os fatos. Apesar da participação do pesquisador, para familiarizar-se com o fenômeno das rotinas defensivas no relacionamento da atividade de terceirização em TI e torná-lo mais compreensível à luz da aprendizagem organizacional e da ontologia da linguagem, não foram utilizados métodos de intervenção. Entretanto, o caráter interpretativo da investigação tem sua origem na posição do pesquisador como observador ontológico sobre o fenômeno estudado. Segundo ECHEVERRIA (1998, p.40), um observador ontológico é aquele que admite que os seres humanos vivem em um mundo interpretativo, ou seja, as “coisas” na realidade são da forma como elas são interpretadas.

Os meios de investigação utilizados na pesquisa são a pesquisa telematizada, a pesquisa bibliográfica, e o estudo de caso:

⎯ Pesquisa telematizada: utilizou-se a Internet, principalmente, para acessar artigos científicos de endereços eletrônicos relacionados ao tema;

⎯ Pesquisa bibliográfica: utilizada para obter conhecimentos gerais e específicos relacionados ao tema e serviu de base para construir o referencial teórico deste trabalho de pesquisa;

⎯ Estudo de caso: é único, utilizado no contexto específico da gestão do relacionamento da terceirização em TI – constituído por um grupo com representantes do provedor e do cliente – para obter conhecimento dos fatores que contribuem para o surgimento das rotinas defensivas e, conseqüentemente, os problemas causados durante a vigência do relacionamento.

Segundo YIN (2001), utiliza-se o estudo de caso quando é preciso obter

informações considerando os seguintes aspectos:

⎯ O pesquisador não tem controle sobre eventos comportamentais;

⎯ Examina-se um fenômeno contemporâneo;

⎯ Há uma variedade de fontes de evidências (entrevistas, observações, etc.);

⎯ Compreender fenômenos sociais complexos. No caso deste trabalho de pesquisa, como as rotinas defensivas existentes no relacionamento da atividade de terceirização em TI.

O uso dos procedimentos de estudo de caso permitiu também observar os

gestores na experiência vivencial de comportamentos defensivos e, conseqüentemente, a constatação da importância de dissolver as barreiras à aprendizagem organizacional, utilizando as ferramentas conversacionais da ontologia da linguagem. O estudo de caso é caracterizado no próximo Capítulo.

As técnicas de coleta de dados utilizadas foram: pesquisa bibliográfica, observação e entrevista:

⎯ Pesquisa Documental: utilizou documentos de arquivos privados, cedidos pelos gestores da atividade de terceirização;

⎯ Pesquisa bibliográfica: utilizou as bibliografias já tornadas pública, incluindo aquelas obtidas por meio da Internet;

Observação: quanto aos meios utilizados foi estruturada ou sistemática; quanto à participação do observador foi participante-natural; quanto ao modo de observação foi individual e ocorreu na vida real.

⎯ Entrevistas: foram não-estruturadas, permitindo explorar mais amplamente as questões sobre o fenômeno investigado. Neste tipo de entrevista as perguntas são abertas e podem ser respondidas dentro de uma conversação informal. Dessa maneira, neste trabalho de pesquisa, o papel do entrevistador foi de incentivo, sem forçar o entrevistado a falar sobre o assunto, para que ele pudesse expressar livremente suas opiniões e sentimentos.

QUADRO 1 – Seleção Metodológica do Método de Pesquisa e dos Métodos de Procedimento. Adaptado de LAKATOS e

MARCONI (2003); e MORESI (2003).

Método de Pesquisa

Indutivo Dedutivo Hipotético-Dedutivo Dialético Métodos de Procedimento

Natureza do problema

Forma de Abordagem

Finalidade Meios de Investigação Básica Aplicada Quantitativa Qualitativa Exploratória Descritiva Explicativa Metodológica Intervencionista

Pesquisa de Campo Laboratório Telematizada

Documental Bibliográfica Experimental Ex Posta Fato Participante Pesquisa-ação Estudo de caso

QUADRO 2 – Seleção Metodológica das Técnicas de Coleta de Dados. Adaptado de LAKATOS e MARCONI (2003).

Coleta de Dados

Documentação Indireta

Documentação Direta Observação Direta Intensiva

Observação Direta Extensiva

Documental Bibliográfica

1.4.1. PLANO METODOLÓGICO ADOTADO

O plano metodológico adotado no estudo de caso se divide em quatro fases principais de pesquisa: planejamento, coleta de dados, análise e interpretação dos dados, e redação do resultado. A partir da seleção metodológica adotada e determinação das fases que a configuram, foram definidas as etapas do trabalho nas quais são empregadas as técnicas de coleta de dados. No Quadro 3, são representadas as quatro fases (F) da pesquisa e suas respectivas etapas (E), em ordem seqüencial.

QUADRO 3 – Plano Metodológico Adotado.

F1 – Planejamento do estudo de caso

E01 – Selecionar provedor e cliente para conviver com a situação investigada; E02 – Obter autorização para a investigação;

E03 – Efetuar apresentação geral do trabalho;

E04 – Apresentar o problema, os objetivos a serem atingidos e as justificativas;

E05 – Definir as técnicas de coleta de dados;

E06 – Identificar os limites e restrições; F2 – Coleta de Dados

E07 – Criação do Groupware;

E08 – Realizar pesquisa documental para obter informações sobre terceirização e o relacionamento entre os gestores do provedor e do cliente;

E09 – Utilizar observação sistemática, participante e individual, para identificar a aprendizagem e a tomada de consciência sobre a importância da conversação na gestão do relacionamento da atividade de terceirização de TI;

E10 – Utilizar as entrevistas não-estruturadas para qualificar o relacionamento entre o provedor e o cliente.

E11 – Empregar um método de identificação das rotinas defensivas;

E12 – Realizar entrevistas individuais, reuniões coletivas e seminários; F3 – Análise e interpretação dos dados

E13 – Investigar os fatores que contribuem para o surgimento de rotinas defensivas no relacionamento da atividade de terceirização em TI;

E14 – Identificar o padrão organizacional defensivo no relacionamento da atividade de terceirização em TI;

E15 – Analisar como e por que surgem as rotinas defensivas no relacionamento da atividade de terceirização em TI;

E16 – Caracterizar a tomada de consciência sobre a existência de rotinas defensivas por parte dos gestores da atividade de terceirização em TI;

F4 – Redação do resultado

1.4.2. HIPÓTESES

⎯ A aprendizagem organizacional no ambiente de terceirização em TI é

caracterizada pela ocorrência restrita do aprendizado de primeira ordem;

⎯ Existem rotinas defensivas na gestão do relacionamento da atividade de

terceirização em TI;

⎯ Os gestores da atividade de terceirização em TI não têm consciência da

contribuição das conversações para o aprendizado de segunda ordem.

1.4.3. V

ALIDAÇÃO DA PESQUISAEste trabalho de pesquisa, do ponto de vista metodológico, procurou sintonizar rigor acadêmico com relevância da investigação para a comunidade. A escolha do estudo de caso foi um dos principais motivos para atender à relevância, já que possibilitou uma reflexão sobre a adoção de novas práticas em busca de melhorias para o relacionamento entre os gestores da atividade de terceirização em TI. Na Seção 1.6, apresenta-se outras justificativas da relevância desta investigação.

O rigor acadêmico segue algumas recomendações técnicas para o estudo de caso. Segundo YIN (2001), a validação de um instrumento de pesquisa, como o estudo de caso, é constituída de quatro importantes categorias: validade do construto, validade interna, validade externa e confiabilidade.

A validade do construto verifica se as medidas estabelecidas para avaliação do fenômeno estudado estão relacionadas aos objetivos do trabalho e hipóteses. Nesse caso, foi efetuada uma revisão da narrativa do caso por representantes do provedor e do cliente envolvidos na investigação. Por outro lado, a observação participante, as entrevistas e os documentos selecionados também foram úteis como fontes de evidências.

fontes de evidências (observação, entrevistas, documentos) também serviram para verificar o fenômeno sob múltiplas perspectivas.

A validade externa está presente no caráter contemporâneo das organizações e nos relacionamentos vivenciados de modo recorrente pelos gestores da atividade de terceirização em TI, sendo possível generalizar a instalação de rotinas defensivas que inibem a aprendizagem organizacional e a tomada de consciência da importância das conversações para a aprendizagem.

A confiabilidade pode ser considerada em função da documentação dos procedimentos adotados e criação de um arquivo contendo os documentos, anotações, gravações e sumários das entrevistas, além do feedback sobre o estudo de caso por parte de um representante de cada organização envolvida nesta investigação.

1.5.

J

USTIFICATIVAS

Do ponto de vista técnico científico, a principal contribuição deste trabalho de pesquisa é uma análise inédita do relacionamento dos gestores da atividade de terceirização em tecnologia da informação sob as perspectivas da aprendizagem organizacional e da ontologia da linguagem, para identificar os fatores que contribuem para a existência de rotinas defensivas no contexto exclusivo da relação entre provedor e cliente. Dessa maneira, este trabalho de pesquisa pode ser utilizado como uma fonte útil de informações em vista dos novos conhecimentos e pesquisas multidisciplinares que foram utilizados no processo de identificação.

Para os gestores da atividade de terceirização em tecnologia da informação, este trabalho de pesquisa possibilita o aperfeiçoamento dos conhecimentos sobre a atividade de terceirização em tecnologia da informação, aprendizagem organizacional, ontologia da linguagem e, principalmente, a tomada de consciência da importância das conversações para a aprendizagem. Assim, o trabalho serve como base e orientação para futuras análises, sugerindo possibilidades de intervenção e dissolução das rotinas defensivas nas organizações, utilizando as conversações para acelerar a aprendizagem.

1.6.

L

IMITES E

R

ESTRIÇÕES

Este trabalho de pesquisa é limitado ao estudo dos aspectos relacionados à existência de rotinas defensivas entre os gestores do relacionamento de terceirização em tecnologia da informação.

Não é objetivo deste trabalho de pesquisa analisar os meios de intervenção para dissolver as rotinas defensivas que criam barreiras à aprendizagem.

A abrangência dos relacionamentos pesquisados neste trabalho de pesquisa restringiu-se ao nível gerencial, na função de coordenadores da terceirização. Neste trabalho de pesquisa não se focou os níveis estratégico e operacional típicos de uma pirâmide organizacional da terceirização (LAUDON, 2001).

No contexto da atividade de terceirização em TI, este trabalho de pesquisa não abordou as relações trabalhistas, nem as questões políticos-legais sobre os contratos realizados, nem a implementação dos contratos nas organizações.

1.7.

O

RGANIZAÇÃO DO

T

RABALHO

No Capítulo 2 – Revisão da Literatura – apresenta-se a revisão da literatura sobre terceirização, caracterizando as formas de terceirização, seus conceitos, suas vantagens e desvantagens. Em particular, a terceirização em tecnologia da informação e sua evolução. Apresentam-se os principais modelos de relacionamento empregados no contexto de terceirização em TI, bem como a necessidade de identificar o comportamento dos gestores durante a vigência do relacionamento.

No Capítulo 3 – Um Caminho para a Aprendizagem Organizacional –

apresenta-se o referencial teórico sobre aprendizagem organizacional, relacionando os conceitos e os aspectos que estão associados às barreiras de aprendizagem. Caracterizam-se as rotinas defensivas e, em particular, o surgimento de um padrão organizacional defensivo. Apresenta-se, também, uma análise da evolução histórica das fontes de riqueza da sociedade para demonstrar o valor do conhecimento e dos relacionamentos para as organizações.

No Capítulo 4 – O Uso da Linguagem para a Construção de

Relacionamentos nas Organizações – apresenta-se o referencial teórico sobre

ontologia da linguagem, relacionando os postulados básicos e princípios gerais, bem como as principais contribuições oferecidas para os seres humanos, que podem ser empregadas no relacionamento entre as pessoas e na construção das organizações, caracterizando o observador e a ação humana, os atos lingüísticos básicos, as competências conversacionais e o significado das conversas para as organizações.

No Capítulo 5 – Estudo de Caso – Apresenta-se um estudo de caso de

relacionamento entre provedor e cliente na gestão do relacionamento da terceirização em TI, para identificar os fatores que contribuem para o surgimento de rotinas defensivas e suas conseqüências para as organizações. Nesse intuito, foram utilizados procedimentos com base no referencial teórico.

No Capítulo 6 – Resultados: Análise e Discussão – apresentam-se o resultado

apresentado para saber se a pergunta de pesquisa e os objetivos deste trabalho de pesquisa foram atingidos.

No Capítulo 7 – Conclusões e Trabalhos Futuros – apresentam-se às

CAPÍTULO 2

2.1.

C

ONSIDERAÇÕES

I

NICIAIS

Neste Capítulo, apresenta-se uma revisão da literatura sobre Terceirização. A organização deste Capítulo é divida em três Seções. Na primeira Seção, inicia-se com uma caracterização do surgimento da atividade de terceirização, os conceitos, as suas principais vantagens e desvantagens, os motivos para a sua adoção e o seu processo de evolução. Na segunda Seção, como a abordagem desta pesquisa envolve a atividade de terceirização em TI, apresenta-se o seu histórico, os conceitos, as principais características, o resultado de uma pesquisa para escolha das atividades, os motivos, os riscos, as falhas da sua adoção e a indicação de estudos já realizados. Na terceira Seção, caracteriza-se o relacionamento entre provedores e clientes no contexto de terceirização em TI, apresentando o foco da aprendizagem na gestão da atividade de terceirização em TI.

2.2.

A

TIVIDADE DE

T

ERCEIRIZAÇÃO

Nesse novo ambiente competitivo a organização precisa reexaminar a sua estrutura organizacional tradicional – verticalmente integrada – caracterizada pela auto-suficiência e controle dos fatores de produção, em direção a estruturas organizacionais flexíveis, baseadas nas capacidades intelectuais primárias, com capacidade de administrar recursos cada vez mais especializados (CORBETT, 2001d). Com isso, é possível desenvolver melhores produtos e serviços num curto prazo, agregando continuamente qualidade, agilidade no atendimento, inovação e velocidade na distribuição, contribuindo para a diferenciação de atendimento.

Para realizar as atividades complexas que necessitam de conhecimento sobre o negócio da organização, é preciso que o capital intelectual seja acionado e desempenhe o papel naquilo que realmente sabe fazer melhor. Para EDVINSSON e MALONE (1998), o capital intelectual é o que se tem de capital humano e capital estrutural dentro da organização. Segundo os autores, o capital humano é o conhecimento, a experiência, o poder de inovação, a habilidade, a cultura e os valores da organização, enquanto o capital estrutural é tudo aquilo que permanece na organização quando os empregados vão embora, somado à sua capacidade de se relacionar, principalmente, com os clientes.

Para identificar as oportunidades de mercado, com o objetivo de atender às necessidades individuais de seus clientes, mantê-los e desenvolver novos negócios com eles, é preciso que as organizações se concentrem cada vez mais nas principais atividades do negócio e, principalmente, utilize o capital intelectual da organização para facilitar o conhecimento que garanta a sua competitividade, agregando valor à estratégia definida pela organização para aumento da produtividade.

Portanto, a terceirização surge para atender a oferta de serviços não essenciais ao negócio da organização, ou parte dele, quando é utilizada para auxiliar nas atividades de uma unidade estratégica de negócios. Nesse caso, é uma alternativa de investimento para o aprimoramento e desenvolvimento das atividades-fim, aquelas que interferem diretamente no desenvolvimento dos produtos e serviços da organização, admitindo que o capital intelectual da organização converge estrategicamente para o desenvolvimento das principais atividades do negócio, ou seja, a organização se concentra nas suas competências essenciais.

2.2.1. CARACTERÍSTICAS, VANTAGENS E

DESVANTAGENS DA TERCEIRIZAÇÃO

como uma busca de auxílio externo, abrindo um espaço de conversação que permite construir uma relação de parceria baseada na cooperação e confiança.

Para LEITE (1994), o que caracteriza a terceirização é a transferência, para provedores, das atividades de apoio relacionadas à infra-estrutura (segurança, limpeza, etc.), algumas áreas da gestão de pessoas (transporte, restaurante, etc.) e áreas de desenvolvimento de tecnologia, como tecnologia da informação, desenvolvimento de matérias-primas, e outros. O autor destaca a importância de se diferenciar a Desverticalização da Terceirização, sendo que na primeira há uma alteração na extensão da cadeia produtiva, enquanto que na segunda apenas ocorre a transferência de atividades de apoio.

Para QUEIROZ (1998), terceirização é uma técnica administrativa capaz de estabelecer um processo gerenciado de apoio às atividades-fim (agregam valor), transferindo as atividades acessórias (agregam custo) para um provedor, determinado pela visão empresarial moderna e pelas imposições do mercado, que tem exigido das empresas uma maior concentração no seu negócio. Para o autor, há três tipos de projetos de terceirização:

⎯ Imprópria: caracteriza-se por interesses individuais, menor preço, baixa

qualidade, exploração de mão-de-obra não especializada, riscos trabalhistas e previdenciário, e postura perde-ganha;

⎯ Ilegal: caracteriza-se pela intermediação de mão-de-obra, alto risco

trabalhista e previdenciário, exploração explícita de mão-de-obra, supervisão direta dos Terceiros pela cliente, falta de infra-estrutura compatível com as necessidades do cliente, desrespeito à legislação em vigor e postura perde-perde;

⎯ Verdadeira: caracteriza-se pelo ganho de qualidade, especialização,

Para KARDEC e CARVALHO (2002), terceirização é a transferência de atividades que agregam competitividade empresarial, através de uma relação de parceria. Nesse caso, cliente e provedor se comprometem com os resultados globais em busca de uma vantagem competitiva para o cliente. Os autores destacam as diferenças entre Empreiteirização e Terceirização:

⎯ Empreiteirização: é a situação tradicional ou de risco e caracteriza-se pela

não parceria, desconfiança, levar vantagem em tudo, ganho de curto prazo, antagonismo, falta de compromisso gerencial por parte do provedor e contratação de mão-de-obra;

⎯ Terceirização: é uma prática moderna e caracteriza-se pela cooperação,

confiança, ganhos estratégicos e compartilhados, parceria, autonomia gerencial do provedor e contratação de soluções.

BENDOR-SAMUEL (2000) entende que a terceirização ocorre quando o cliente transfere a propriedade de um processo de negócio para um provedor. Segundo o autor, esta definição diferencia terceirização e relacionamento de negócios. No relacionamento de negócios o cliente mantém o controle dos processos e diz ao provedor como realizar o trabalho – o ponto-chave é a transferência ou não de controle. Nesse sentido, a principal característica da terceirização é o cliente não dizer ao provedor como ele deve executar as suas tarefas, mas comunicá-lo sobre os resultados desejados e monitorar se estão sendo alcançados. O grande desafio é perceber que a mudança de controle libera o provedor para criar o valor que ambos os lados procuram com a adoção da terceirização, ou seja, o que muda não é a perda do controle no relacionamento com o provedor, mas apenas o significado do controle.

mas que não perdem em importância quanto aos objetivos estratégicos organizacionais.

Na Figura 1, apresenta-se o resultado de uma pesquisa realizada em 2002 pela

Outsourcing World Summit (OWS), que revelou os principais motivos que levam

muitas organizações a adotarem a atividade de terceirização.

FIGURA 1 – Motivos para Adoção da Terceirização.

No entanto, para decidir pela atividade de terceirização é preciso que as organizações sejam cuidadosas o bastante para avaliar as principais vantagens e desvantagens de sua adoção. No Quadro 4, apresenta-se um levantamento das vantagens e desvantagens da adoção da terceirização na visão de diferentes autores.

QUADRO 4 – Vantagens e Desvantagens da Atividade de Terceirização.

Autor Vantagens Desvantagens

LEITE (1994) Substituição de custos fixos por

variáveis; reduz custos via ganho de escala; ganha agilidade através de estruturas mais leves.

QUADRO 4 – Vantagens e Desvantagens da Atividade de Terceirização. (Cont.)

Autor Vantagens Desvantagens

QUEIROZ

(1998) Libera recursos para a área produtiva e reduz os controles;

transforma os custos fixos em variáveis; concentra esforços para a criação de novos produtos; soma as qualidades do cliente e do provedor; aumenta a

especialização; agiliza as decisões, reduz a estrutura organizacional, diminui o nível hierárquico e reduz a ociosidade.

Questão legal do relacionamento de subordinação pelo provedor;

resistência dos funcionários do cliente; choque cultural, perda de identidade e autonomia dos funcionários do provedor;

GAY e ESSINGER (2000)

Reduz custos e aumenta a

qualidade; aumenta recursos para investimento; ganha expertise e qualidade; gera tempo para gerenciar; facilita o foco nas principais atividades.

Conflito entre o provedor e o cliente quanto à definição da qualidade do serviço e preço, comprometendo o relacionamento, a redução de custos e a exploração de oportunidades para atender às necessidades do negócio.

KARDEC e CARVALHO (2002)

Aumenta a qualidade e a especialização; reduz custos; flexibiliza a estrutura

organizacional; gera tempo para a gestão do negócio.

Legislação trabalhista restritiva; possibilidade de cartelização de setores: não cumprimento de

obrigações trabalhistas, dependência do provedor, aumento de custos se ocorrer apenas a Empreiteirização, redução da especialização própria.

GIOSA (2003) Aumenta a especialização e a

competitividade, a busca pela qualidade, agilidade nas decisões; reduz custos.

Resistência cultural; dificuldade de encontrar o parceiro ideal; riscos operacionais; desconhecimento da legislação trabalhista; falta de parâmetros dos custos internos.

2.2.2. EVOLUÇÃO DA TERCEIRIZAÇÃO

A Terceirização surgiu nos EUA, no início da II Guerra Mundial. Enquanto a indústria bélica se concentrava em produzir armamentos, algumas atividades de suporte foram delegadas as empresas prestadoras de serviços mediante contratação. (LEITE, 1994; QUEIROZ, 1998; GREAVER II, 1999; GIOSA, 2003).

No Brasil, segundo QUEIROZ (1998), a terceirização foi introduzida pelas primeiras empresas multinacionais, principalmente, na indústria automobilística. Entretanto, é necessário compreender os estágios de crescimento da atividade de terceirização no ambiente de negócios. A evolução do uso da terceirização é caracterizada por três diferentes estágios do relacionamento entre as organizações: tático, estratégico e transformacional (CORBETT, 2001c; CORBETT, 2001e).

No primeiro estágio, qualificado pelo relacionamento tático, as organizações decidiram terceirizar para solucionar problemas relativos à falta de recursos financeiros para investimentos, redução do número de funcionários, competência gerencial inadequada e ausência de talentos. Neste estágio ocorreram muitos relacionamentos para reduzir custos operacionais e eliminar a necessidade de futuros

investimentos para socorrer o orçamento do staff. O foco deste estágio é o contrato e

a estratégia se resume em manter o controle sobre o provedor diante das cláusulas contratuais, para obter o melhor serviço com o menor investimento do capital e tempo de gerenciamento.

atividades essenciais daquelas não-essenciais para tomar a decisão sobre o que deve ser entregue à terceirização. Neste estágio os relacionamentos são de longo-prazo, com a integração do escopo de serviços, compartilhando os riscos e os resultados.

No terceiro estágio, caracterizado pelo relacionamento transformacional, a qualificação não está nas cláusulas contratuais (primeiro estágio), nem na redefinição da organização em torno de suas competências essenciais (segundo estágio). O que qualifica o terceiro estágio é a redefinição dos negócios. O desafio constante de repensar o mundo dos negócios em busca de oportunidades, diante da atual competitividade dos mercados na economia mundial, leva os executivos a utilizarem a terceirização como uma poderosa ferramenta para redefinição dos negócios. Neste sentido, a terceirização transformacional se caracteriza principalmente pela contratação de especialistas externos capazes de inovar e agregar valor aos negócios da organização, criando interdependências que integram os interesses da relação de parceria e condições para que a organização responda a curtos ciclos de vida dos produtos, além de reduzir os riscos na tentativa de entrar em novos mercados.

2.3.

T

ERCEIRIZAÇÃO EM

TI

Entre a década de 50 e o início da década de 70, as organizações contratavam

bureaux que prestavam serviços compartilhados de processamento de sistemas

tradicionais. Na segunda metade da década de 70 surgiram computadores a preços mais atrativos e com melhor desempenho, permitindo às organizações investirem em uma área interna de informática. Na década de 80, os grandes centros de processamento de dados se consolidaram dentro das organizações e a demanda crescente por soluções de negócios, baseadas em tecnologia da informação juntamente com as redes de comunicação, aumentaram os custos substancialmente.

revisão de suas estratégias quanto à realização de atividades em TI, principalmente, com o objetivo de redução de custos.

No Brasil, também em 1989, a empresa gaúcha Riocell se tornou pioneira dessa nova fase da terceirização no País. A empresa tinha 3.600 funcionários e, cerca de três anos depois, esse número reduziu para 1.100 funcionários, sendo que 1.700 ex-funcionários foram absorvidos por empresas prestadoras de serviços. Inicialmente, as áreas escolhidas para o projeto piloto foram as de segurança industrial e transportes leves. Em seguida, apesar de alguns problemas trabalhistas, os bons resultados obtidos levaram a empresa a ampliar o projeto inicial, estendendo a terceirização para inúmeras áreas, como recursos humanos, limpeza, alimentação, informática, e outras. Dessa maneira, a terceirização permitiu a Riocell reduzir em 25% o custo industrial da tonelada de celulose. (OLIVEIRA, 1994)

A terceirização em TI é amplamente definida como uma tomada de decisão da organização em contratar externamente ou repassar bens, pessoas e/ou atividades da tecnologia da informação para um provedor, que em troca se encarrega de prover e gerenciar bens e serviços, visando retornos financeiros, dentro do período de tempo acordado. (LOH e VENKATRAMAN, 1992; LACITY e HIRSCHHEIM, 1993)

Neste trabalho de pesquisa, a definição adotada para a terceirização em TI está relacionada à base conceitual proposta por KERN (1997) – aquisição de produtos e/ou serviços através da interação contínua entre as partes de um contrato. O conceito de relacionamento não é visto sob a ótica de uma troca de valor econômico-financeiro, que tem como principais atores a organização (ou representante) e o mercado, mas sob o ponto de vista social, variando de um contrato para outro. Ou seja, a prioridade são as interações entre os indivíduos e a contribuição de cada um deles dentro da estrutura social vigente.

2.3.1. A DECISÃO DE TERCEIRIZAÇÃO EM TI

gerar novas oportunidades de negócios baseadas em novas tecnologias. Para LEITE (1994), a terceirização em TI possui particularidades onde a redução de custo e o foco na atividade essencial deixa de ser fator decisivo, mas essa definição deve ser tomada pela área que define a estratégia organizacional, observando o controle sobre os prazos e a qualidade dos serviços de TI.

Quando a organização define que o mais importante é o foco na atividade essencial, para manter a capacidade futura da organização, o estudo realizado por FEENY e WILLCOCKS (1998) permite indicar as atividades de TI que podem ser transferidas para os provedores. O estudo revela que as incertezas do ambiente de negócios afetam o contexto organizacional quanto ao tamanho, situação, natureza e demanda da área do SI. Dessa maneira, não há um modelo único a ser adotado, mas para garantir os resultados acordados com o provedor é necessário um grupo extremamente talentoso para gerenciar as áreas de TI consideradas estratégicas. A pesquisa envolveu 61 empresas da Grã-Bretanha e dos EUA, e constatou que há nove competências essenciais a serem analisadas no processo de terceirização em TI. São elas:

⎯ Papel da liderança: desafio de integrar as áreas de TI com os processos

empresariais e administrar as interdependências das áreas;

⎯ Capacidade de projetar os processos empresariais: assegurar que a

tecnologia dará suporte aos processos de negócios;

⎯ Construção de relacionamentos: facilitar o diálogo entre técnicos e

usuários e criar uma identidade de propósitos;

⎯ Planejamento da arquitetura de sistemas: criar uma infra-estrutura

tecnológica capaz de atender às necessidades de negócios futuras;

⎯ Obter rápido progresso tecnológico: disponibilidade de recursos para

diagnosticar e solucionar rapidamente os problemas;

⎯ Gestão estratégica de compras: manter sobre o domínio da empresa a

negociação dos contratos;

⎯ Garantir o sucesso dos contratos: manter um grupo gestor responsável

⎯ Monitoramento dos contratos: buscar proteger a empresa contra

eventuais perdas de padrões de desempenho e realizar benchmarking;

⎯ Maximizar a contribuição dos provedores: para que eles possam ir

além do que está formalizado no contrato, principalmente, pela criação de relacionamento de parceria que explore os benefícios a longo-prazo.

Uma outra pesquisa realizada por PRADO e TAKAOKA (2001), com uma amostra de 100 empresas do total de associadas da FIESP (Federação das Indústrias do Estado de São Paulo), apresentou os sete principais fatores que motivam a adoção da terceirização em TI, relacionados por ordem de importância:

⎯ Redução de custo: mão-de-obra, aquisição e manutenção de hardware e

software, até redução de investimentos;

⎯ Acesso ao conhecimento e à tecnologia: obsolescência da área

tecnológica, acesso ao conhecimento especializado e constante desenvolvimento tecnológico;

⎯ Gestão de recursos humanos: há dificuldade em atrair recursos humanos

qualificados, não possui um plano de carreira atraente para manter as pessoas, há necessidade de administrar profissionais que possuem uma linguagem e uma cultura bastante específica;

⎯ Atividades rotineiras: transferir as atividades rotineiras para o provedor,

para poder mensurar e simplificar a agenda gerencial;

⎯ Prestação de serviços: melhorar o atendimento aos usuários, melhorar a

produtividade da área de TI, obter uma maior descentralização para flexibilizar os processos internos;

⎯ Flutuação na carga de trabalho: relacionado às atividades que agregam

custo fixo desnecessário, gerindo as demandas variáveis de trabalho;

⎯ Atividades com alto grau de particularidade: caracterizadas pela baixa

freqüência, exigindo pessoas qualificadas, que estrategicamente não justificam a manutenção de quadro próprio de pessoal.

redução de custo e (3) concentração nas atividades-fim da organização. Ao efetuar uma comparação com a pesquisa realizada seis anos depois por PRADO e TAKAOKA (2001), nota-se que existe uma troca de posições entre o acesso ao conhecimento e a redução de custo. PEREZ (2004) efetuou uma comparação similar, com o objetivo de avaliar o contexto histórico envolvendo cada uma das pesquisas, e apresentou que a seleção dos fornecedores é extremamente sensível ao preço mais competitivo.

As comparações revelam que o significado de competitividade para as organizações é a redução de custos – que está associada ao capital financeiro da organização (fonte de riqueza da era industrial) – deixando em segundo plano o acesso ao conhecimento (fonte de riqueza da era da informação), a qualidade e a possibilidade de proporcionar uma experiência sem os limites impostos por custos mais baixos. Por conseguinte, para obter resultados operacionais positivos, o foco do provedor também será a redução de custos. O qual implica que o provedor pode oferecer recursos de baixa qualidade, menos especialização, infra-estrutura inadequada para a execução dos serviços, entre outros.

Por outro lado, é necessário que as organizações reconheçam os riscos que estão associados à decisão pela terceirização em TI. Para LACITY e WILLCOCKS (1999), o crescimento do mercado de terceirização em TI é diretamente proporcional ao aumento da preocupação com o seu gerenciamento e, particularmente, com o modo de tornar menos intensos os riscos quanto à sua adoção. Há duas áreas críticas que demandam gerenciamento: retenção de capacidades próprias e formação; desenvolvimento e sustentação das relações entre provedor e cliente, sendo esta a que menos recebe atenção nas pesquisas, particularmente, as características que determinam relacionamentos eficazes e ineficazes.

Segundo LACITY et al. (2000), as principais razões para as falhas de uma

terceirização em TI são uma combinação dos fatores abaixo:

⎯ Tratar a TI como uma commodity, sem diferenciação;

⎯ Falta de autonomia do provedor sobre o contrato e na dimensão do

relacionamento;

⎯ Falha na formação e retenção de recursos próprios capazes e hábeis;

⎯ Poder de desenvolvimento desigual a favor do provedor;

⎯ Dificuldade em se adaptar ao mercado, devido às rápidas mudanças

técnicas e dos negócios;

⎯ Falta de experiência e maturidade na contratação para gerenciamento dos

acordos realizados;

⎯ Expectativas fora da realidade, com múltiplos objetivos;

⎯ Falta de investimento em novas tecnologias.

No Brasil, o tema Terceirização têm sido pesquisado por vários autores: BERNSTORFF, 1999a; BERNSTORFF, 1999b; BERNSTORFF, 2000a; BERNSTORFF, 2000b; BERNSTORFF, 2001; COSTA e MACEDO-SOARES, 2003; FIGUEIREDO, 2002; LEITE, 1994; LEITE, 1995; LEITE, 1997a; LEITE, 1997b; NOGUEIRA e FERREIRA, 1996; PRADO, 2000; PRADO e TAKAOKA, 2001; SANTOS e OLIVEIRA, 2000. Porém, nenhum deles aborda o modo de gerenciar o relacionamento entre provedor e cliente sob perspectiva social, que observa o comportamento das pessoas e suas interações ao longo do tempo como importantes fatores para o sucesso da atividade de terceirização em TI.

2.4.

R

ELACIONAMENTO NO

C

ONTEXTO DE

T

ERCEIRIZAÇÃO EM

TI

Para GREAVER II (1999), a organização deve possuir um gerente de relacionamento para se dedicar integralmente aos provedores. O gerente deve possuir em sua equipe especialistas técnicos para monitorar e avaliar os resultados, visto que os provedores eventualmente tomam atalhos que não são identificados e corrigidos. O autor sugere a formação de dois grupos responsáveis em manter o relacionamento:

⎯ Os membros da organização gestora do relacionamento: são usuários