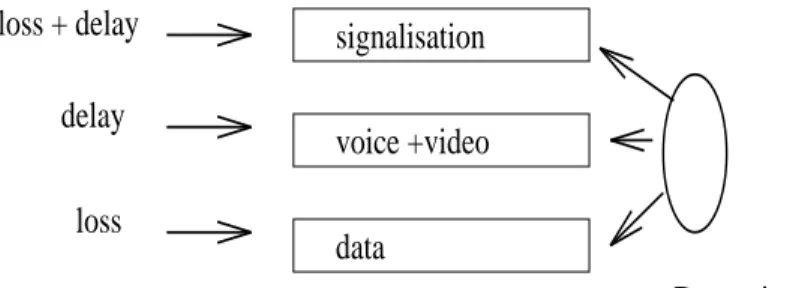

Il s'agit de la modélisation d'un commutateur multiservice (en collaboration avec Halima Elbiaze et Tülin Atmaca), d'un commutateur tout optique d'un réseau maillé (avec Ivan Kotuliak et Tülin Atmaca) et du mécanisme d'accès au réseau en anneau optique composé de deux barres (avec Daniel Popa). Dans le contexte d'un réseau, les paramètres de QoS peuvent s'exprimer notamment en termes de débit, de délai, de fiabilité, de séquençage, de gigue.

Réseau inter-domaine Internet

Nous avons travaillé sur ce sujet dans le contexte du réseau inter-domaines de l'Internet et d'un réseau optique commercial à très haut débit fournissant des services pour les applications réseau. Toute la question de la satisfaction de la QoS dans les réseaux inter-domaines est discutée dans [Wei07].

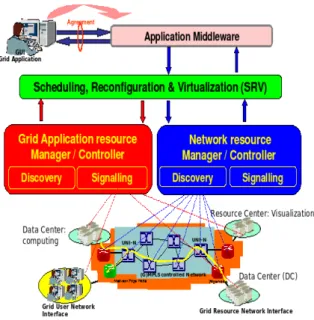

Contrôle d'émission dans un réseau orant des services pour des grilles

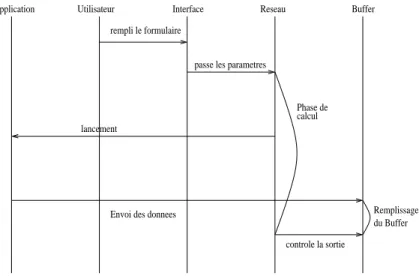

Le GSP se charge lui-même de réserver les ressources informatiques et de stockage. Nous avons abordé le problème de l'assurance de la qualité de service dans divers réseaux dont les limitations technologiques déterminent l'approche algorithmique utilisée.

Détection de routes congestionnées

Un nœud est à l’état rouge si au moins une des deux conditions suivantes est remplie. Nous avons constaté que notre algorithme améliore considérablement le flux de trafic dans le réseau par rapport au BGP pur (ce n'est qu'en cas de saturation du réseau que le nombre de nœuds perturbés approche celui du BGP pur).

Routes multi-critères avec réservation

Les champs (chemin actuel et poids du trajet actuel) de la sonde sont mis à jour. Les résultats de performances du réseau cross-domain avec notre algorithme fournissant des routes à contraintes multiples ont été comparés à ceux obtenus avec les routes BGP standards, c'est à dire sans possibilité de prendre en compte les contraintes [FAV08] (borne inférieure) et à ceux obtenus par une recherche exhaustive de solutions entre les itinéraires (limite supérieure).

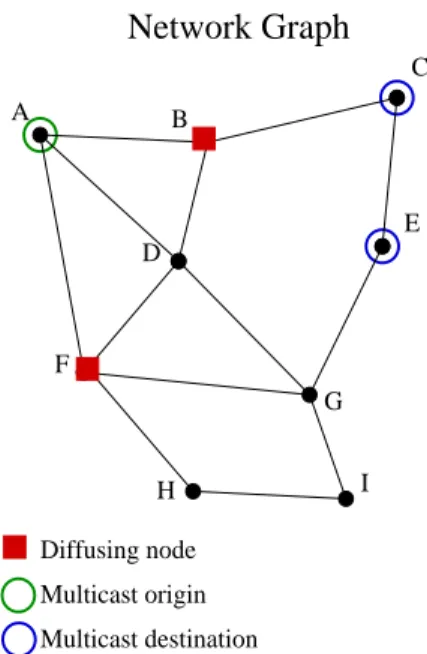

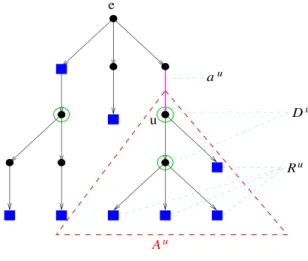

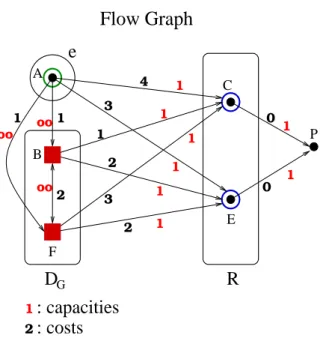

Problème de routage

Notre objectif est donc de minimiser la bande passante utilisée par l'arbre multicast en limitant le nombre de routeurs capables de dupliquer les paquets, que nous appellerons dans la suite de ce paragraphe les réducteurs de nœuds. La première question que nous nous sommes posée était de savoir comment mettre en réseau deux nœuds. Tous les nœuds diusant sont connectés les uns aux autres dans les deux sens (ils forment une clique).

Afin d’examiner les performances de notre heuristique, nous avons décidé de la comparer avec l’algorithme exact pour les réseaux dans lesquels le nombre de nœuds disjoints est faible car leur complexité est pseudo-polynomiale en O(2k). Ce phénomène peut s'expliquer par le fait que notre heuristique n'utilise qu'une fraction des nœuds diusant dont elle dispose. Le choix initial du sous-ensemble de nœuds dissemblables sélectionnés pour la construction de l’arbre peut être décisif pour les performances de notre algorithme.

Dans les situations où le nombre de destinations est important, notre algorithme utilise tous les nœuds diusant, et les poids des arbres qu'il trouve sont très proches de ceux obtenus par l'algorithme exact. En général, nous avons constaté que notre algorithme est plus efficace lorsque le nombre de nœuds diusant est petit par rapport au nombre de destinations pour une multidiffusion, car il utilisera tous les nœuds diusant pour construire un arbre. La problématique des transmissions multicast ouvre de nombreuses possibilités de recherche intéressantes, notamment l'introduction de capacités de liaison, une limite sur le nombre de nœuds de connexion autorisés sur une branche de l'arbre multicast, ou encore une limite sur le degré de fractionnement des nœuds.

Problème de dimensionnement

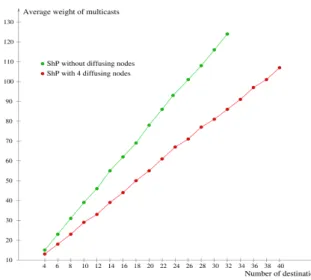

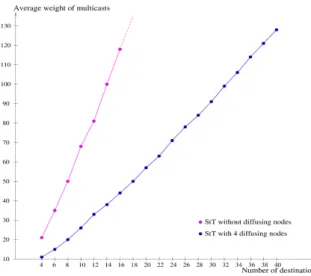

Bien que nous ayons prouvé l'optimalité de notre solution au problème III.5, des travaux ont été réalisés pour estimer l'impact de la méthode de mise en œuvre d'un arbre multicast sur l'efficacité du dimensionnement d'un réseau. Sur les figures III.5 et III.6 on observe l'effet de la présence de quatre nœuds diant sur le poids moyen des multicasts en fonction du nombre de destinations. Le gain obtenu pour la construction d'arbres selon ShP (Figure III.5) est significatif (environ 31% pour 32 destinations).

Après avoir fixé le nombre de destinations à 20, nous avons poursuivi nos expérimentations pour estimer la minimisation de la bande passante utilisée, obtenue en ajoutant des nœuds diusant (Figures III.7 et III.8). Pour les réseaux et multicasts dont les paramètres, nombre de nœuds de connexion et nombre de destinations, sont au-dessus de la droite (Figure III.9), nous recommandons la méthode ShP. Il serait intéressant de vérifier si la solution du problème III.5 dans la largeur de l'arbre borné donnait un placement des nœuds diusant à l'avance pour le problème III.4 plus efficace qu'une solution du problème dek-center actuellement utilisé (voir section 2.1 de ce chapitre).

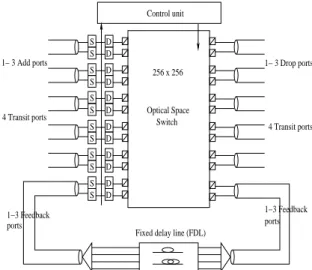

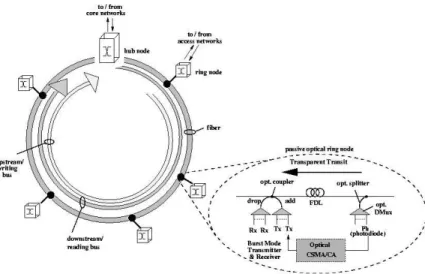

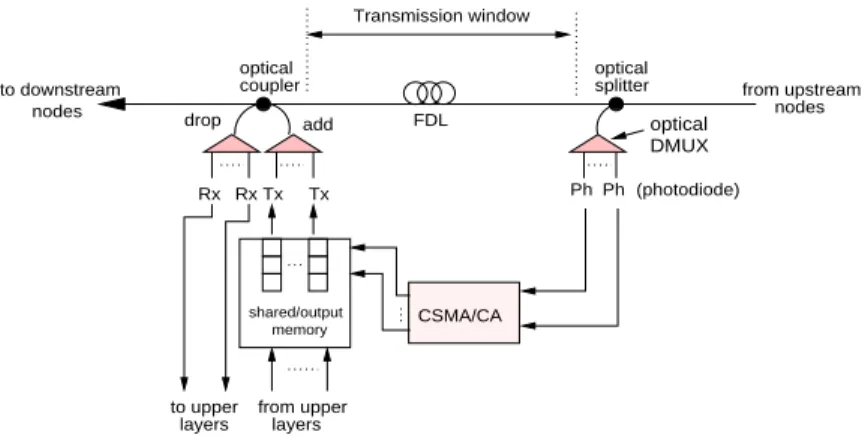

Cette architecture, POADM (Packet Optical Add-Drop Multiplexer), dont le schéma est illustré sur la figure III.10, permet de contourner un nœud avec certaines longueurs d'onde. Dans le cas d'une distribution spatiale uniforme (Figure III.11), notre algorithme produit des résultats à peine 3 % moins bons que la borne inférieure. Son comportement est encore meilleur lorsque la répartition spatiale de la trace suit une loi RGR (Figure III.12) : seulement 1,7% de dégradation par rapport à la limite inférieure.

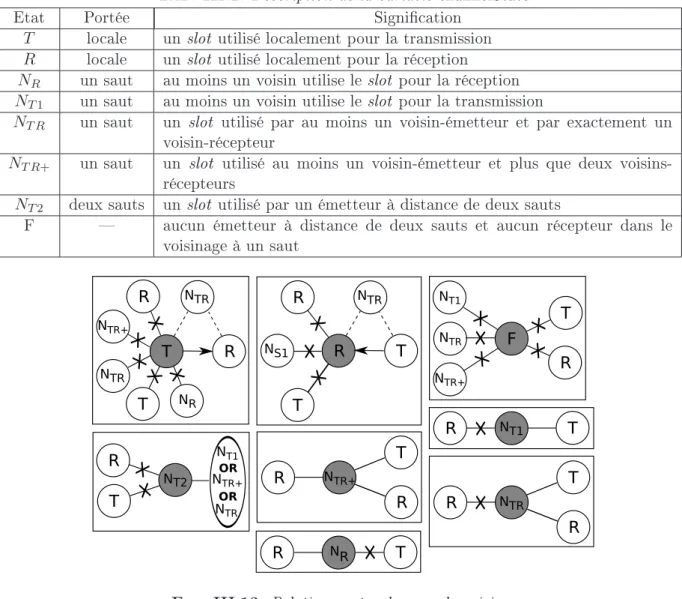

Détection et correction des interférences à deux sauts

T local un slot utilisé localement pour l'émission R local un slot utilisé localement pour la réception. NR un saut au moins un voisin utilise un créneau pour la réception NT1 un saut au moins un voisin utilise un créneau pour la transmission. NT Ra saute un créneau utilisé par au moins un voisin émetteur et par exactement un voisin récepteur.

NT R+ un saut un emplacement utilisait au moins un émetteur voisin et plus de deux récepteurs voisins. Un tour est défini comme un ensemble minimal de configurations dans lesquelles chaque nœud est activable (en d'autres termes : chaque nœud a au moins une action dont l'attente est satisfaite) au moins une fois. Dans l'article [PTBV10] nous avons proposé un algorithme de détection et de correction des conflits d'interférences à deux sauts.

Pour interdire l'activation de plusieurs actions qui modifient fréquemment la valeur de la variable channelState, nous introduisons des prédicats qui définissent une priorité des actions. Les informations concernant les états d'un quartier inclus dans {NR, NT R, NT R+, NT1} ont une priorité plus élevée que celles concernant les états dans {NT2, F}. Selon notre intuition, notre algorithme fonctionne bien dans les cas de mobilité des agents et est toujours capable de résoudre les conflits dans un voisinage à deux sauts.

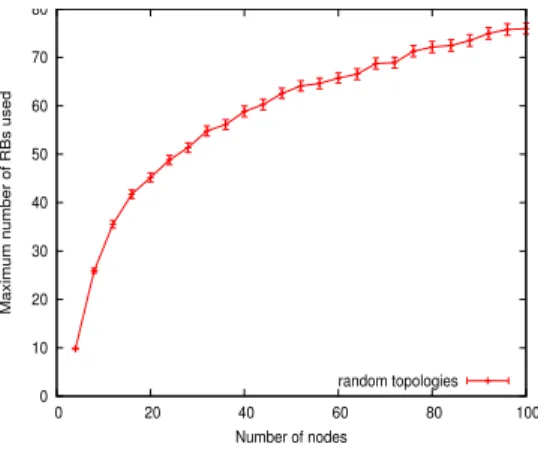

Allocation de ressources avec interférences à deux sauts

Les paquets de la première classe sont générés par une source exponentielle dont le débit de transmission est égal à λ1. Les paquets de deuxième classe arrivent également selon une distribution de Poisson, mais avec un débit de λ2. Cette fonctionnalité bloque le passage des paquets de seconde classe lorsqu'un paquet privilégié est présent.

Les critères que nous avons choisis comme propriétés souhaitables de la hiérarchie sont les suivants. Dans le contexte de la sécurité civile, la présence d'un chef de groupe désigné est fortement justifiée. Le modèle que nous avons proposé répondait aux contraintes fixées dans les scénarios du projet concernant les interventions de sécurité civile.

L'ordre des paquets n'est pas mémorisé afin de ne pas faire exploser le nombre d'états dans la chaîne de Markov globale. Un état de la chaîne de Markov décrivant le comportement de ce commutateur est composé de quatre éléments : ~s=¡. Cette adaptation se fait par le changement de la structure de l'état de la chaîne de Markov, qui doit tenir compte de l'existence de buffers : ~s=¡.

Le nombre d’états de la chaîne est donc la somme du nombre d’états de ces groupes (N+ 1)2. La structure d'un état de chaîne de Markov est dans ce cas la suivante : ~s=¡.

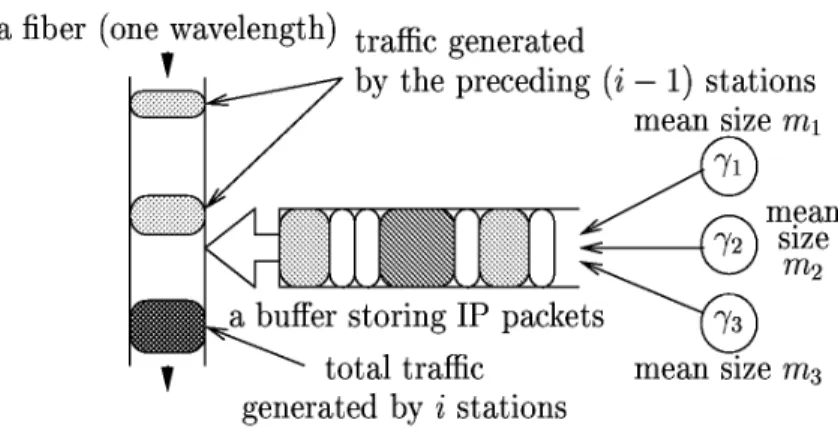

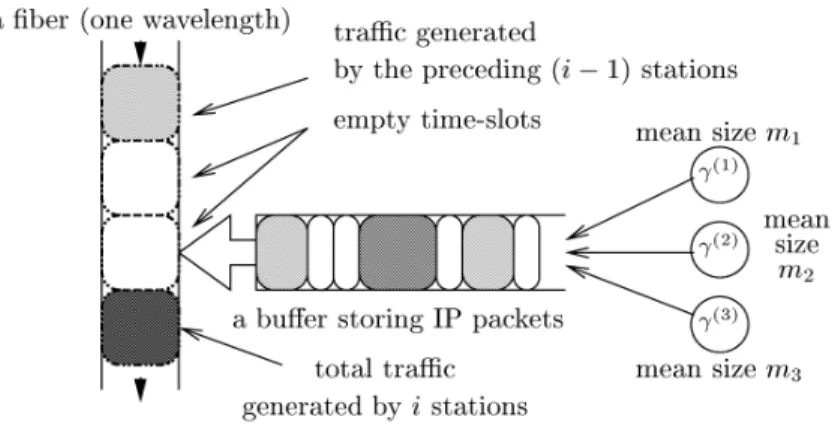

Paquets optiques de taille variable

Ne prend pas en compte l'influence des nœuds précédant un nœud courant sur l'occupation de la ber. La priorité due à la position du nœud signifie que le nœud le plus proche du hub dispose toujours de bande passante. Dans le cas où un slot disponible pour un nœud est plus long que la durée de la fenêtre d'observation égale à la durée de transmission des paquets les plus longs (soit 30tu), ce nœud remet son compteur de temps à zéro.

Pour maintenir le nombre d'états de la chaîne en dessous d'une limite raisonnable pour le calcul, l'ordre dans lequel les paquets sont mis en mémoire tampon ne fait pas partie de l'état de la chaîne. En raison de la localisation privilégiée du nœud le plus proche du concentrateur, nous proposons une version de SA(0) qui lui est spécifique. Ces transitions qui gèrent l'état de la ber ne sont pas présentes dans l'automate du premier nœud (le plus proche du concentrateur), car le canal est toujours disponible pour elles (Figure V.10).

L'automate SA(0) doit coopérer avec les automates chargés de stocker le nombre de paquets électroniques en attente de transmission dans un buffer au moment de la transmission des paquets. Pour connaître le nombre d'états de la chaîne de Markov, on calcule le nombre de configurations de paquets possibles dans le tampon électronique. Pour notre modèle, le nombre d’états de la chaîne globale est N(L)=32N3(L), car le nombre d’états de l’automate SA(0) est égal à 32.

Paquets optiques de taille xe

In Proceedings of the 4th ACM International Workshop on Modeling, Analysis and Simulation of Wireless and Mobile Systems, pagina's 1927. In Proceedings of INFOCOM'02, 21e IEEE International Conference on Computer Communications, deel 2, pagina's 638647, New York, VS, juni 2002. In Proceedings of INFOCOM'01, 20e jaarlijkse gezamenlijke conferentie van de IEEE Computer and Communications Societies, pagina's 547556, april 2001.

In INFOCOM'97: Proceedings of 16th Annual Joint Conference of the IEEE Computer and Communications Societies, pages 7583, Japan, April 1997. In Proceedings of the 2nd ACM international workshop on Modeling, Analysis and Simulation of Wireless and Mobile Systems, pages 5360, 1999. In Proceedings of the 9th Annual International Conference on Mobile Computing and Networking, MobiCom'03, pages 217229.

In Proceedings of MASCOTS'01, 9th International Symposium on Modeling, Analysis and Simulation of Computing and Telecommunications Systems, Cincinnati, OH, USA, August 2001. In Proceedings of the 12th International Symposium on Stabilization, Safety and Security of Distributed Systems (SSS) 2010), pages 288302, September 2010. In Proceedings of the 2010 International Conferences on Advanced Technologies for Communications (ATC 2010), Ho Chi Minh City, Vietnam, October 2010.

In Proceedings of 2nd International Workshop on P2P, Parallel, Grid and Internet Computing, 3PGIC, Barcelone, Espagne, 2008. In Proceedings of INFOCOM'04, 23rd Annual Joint Conference of the IEEE Computer and Communications Societies, volume 3, Maart 2004.

![Fig. III.4: Procédure du parcours en largeur Mat_Vec_Filling l'algorithme 2 -approché proposé dans [TM80] pour StT.](https://thumb-eu.123doks.com/thumbv2/1bibliocom/466601.71285/29.892.187.730.122.390/procédure-parcours-largeur-filling-algorithme-approché-proposé-tm80.webp)