Une approche harmonisée pour l'évaluation de la sécurité des systèmes ferroviaires De la décomposition fonctionnelle au modèle comportemental. Le troisième chapitre décrit la méthodologie proposée pour évaluer la sécurité des systèmes ferroviaires.

Interopérabilité et sécurité

Interopérabilité ferroviaire

La qualification dans le cadre de l'interopérabilité ne dépend pas de la question de l'intégration dans un sous-système. La vérification de l'interopérabilité, conformément aux exigences essentielles, d'un sous-système structurel constituant le système ferroviaire transeuropéen à grande vitesse est déterminée par la STI (Directive, 1996).

Sécurité ferroviaire

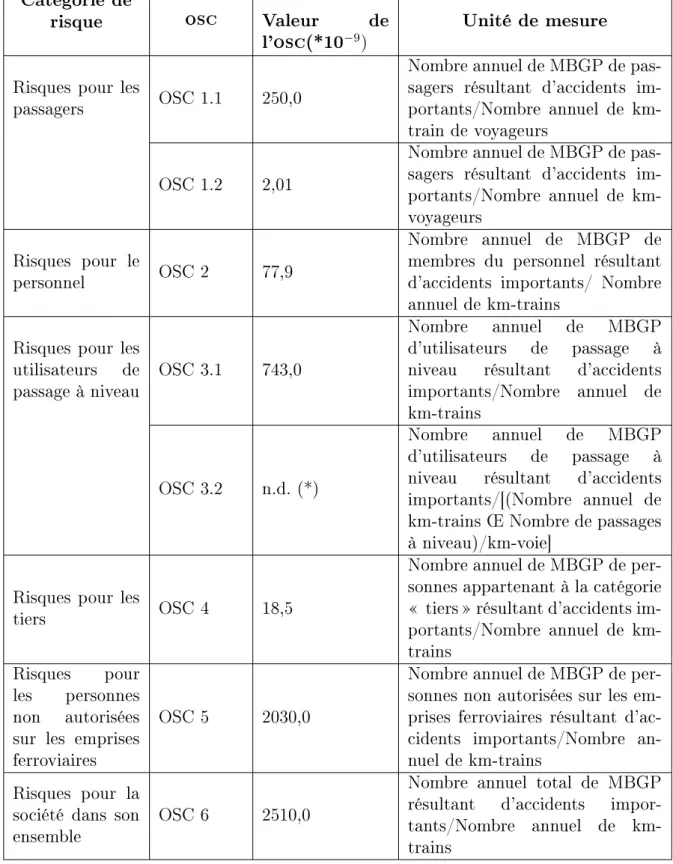

Les Objectifs Communs de Sécurité (CSO) définissent les niveaux de sécurité qui doivent être atteints au moins par les différentes parties du système ferroviaire3) et le système dans son ensemble, exprimés sous forme de critères d'acceptation des risques (dir, 2004a). Chaque ef et chaque gi doit mettre en œuvre et maintenir un système de gestion de la sécurité (sgs ou sms - Safety Management System).

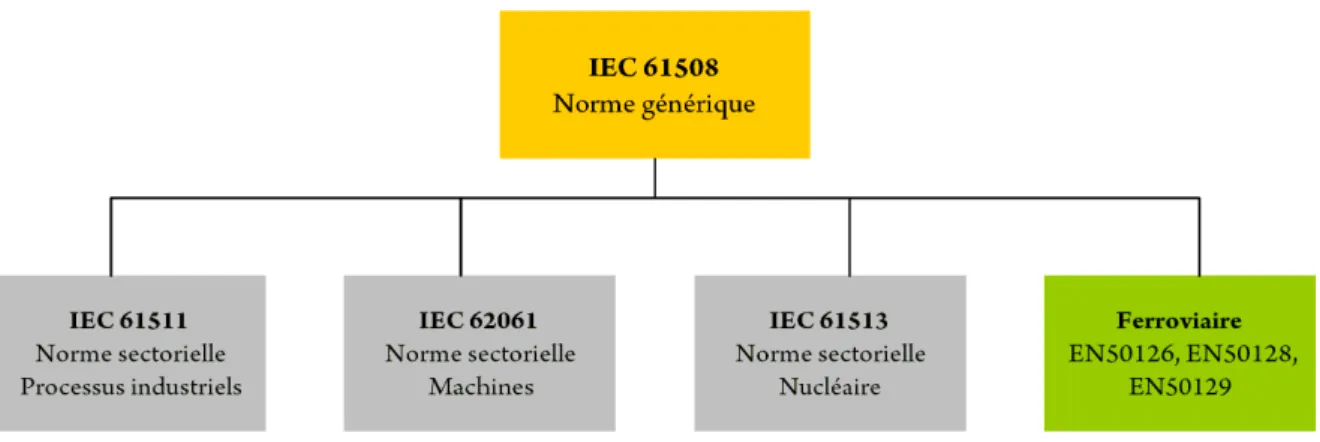

Cadre normatif de la sécurité des systèmes

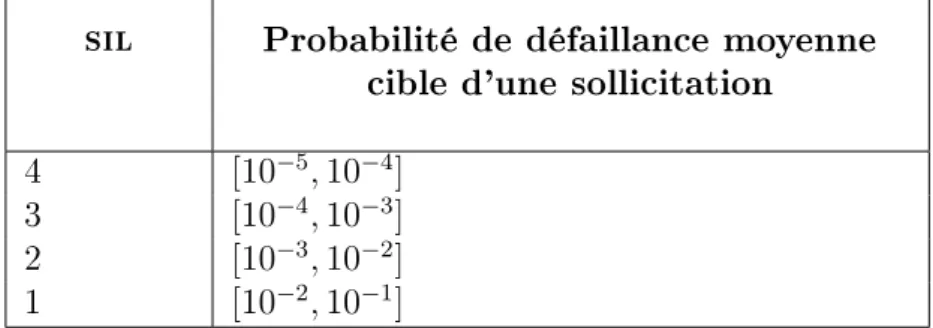

Norme IEC 61508

Le niveau d’intégrité de sécurité 1 (sil1) est le niveau d’intégrité de sécurité le plus bas et le niveau d’intégrité de sécurité 4 (sil4) est le niveau d’intégrité de sécurité le plus élevé (Beugin, 2006). L'expression et la compréhension du niveau d'intégrité de sécurité en termes de probabilité de défaillance sont différentes selon la manière dont le système de sécurité est sollicité.

Normes en 50126/50128/50129

Conclusion

Les exigences énoncées dans ces normes sont à l’origine du concept d’évaluation et d’acceptation des risques.

Introduction

Notions de base

- Système complexe

- Notion de danger

- Notion de risque

- Notion de sécurité

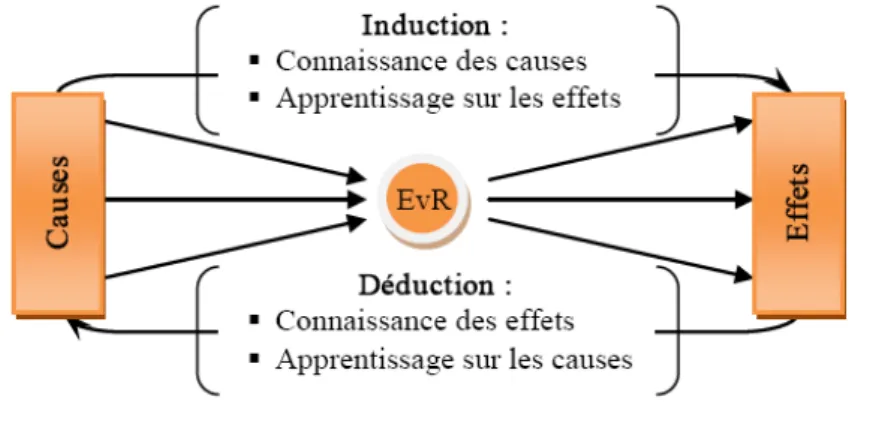

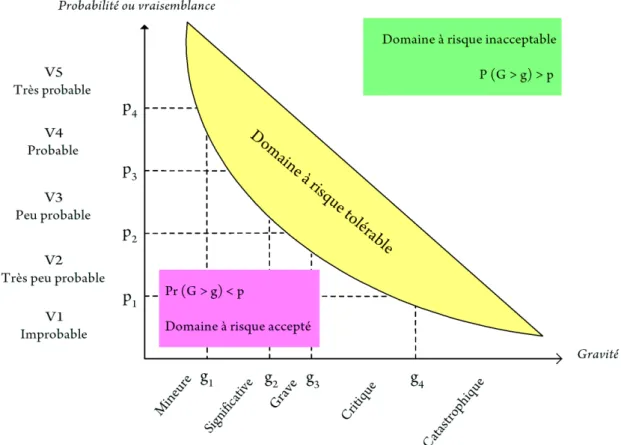

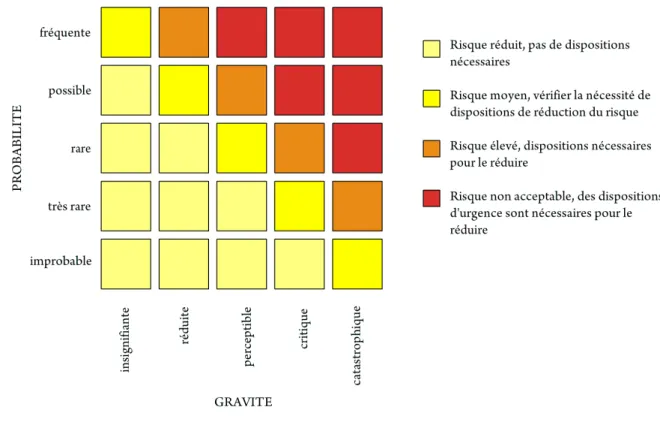

En sécurité des systèmes, nous définissons le risque (g, p) comme la probabilité d'occurrence, p, d'un événement redouté dont la gravité des conséquences dépasse le seuil de gravité, g, dans des conditions données. L’objectif de sécurité est la limite d’acceptation que l’on souhaite atteindre par rapport au risque.

Acceptabilité des risques

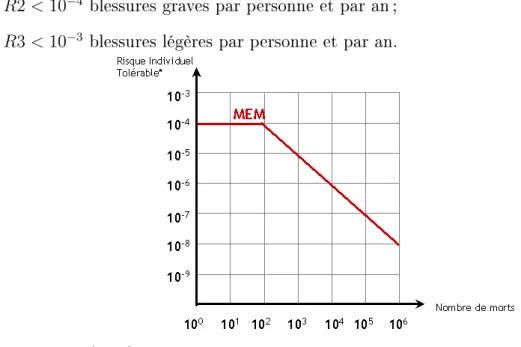

Diagramme d'acceptabilité des risques

En revanche, dans le cas d'un affichage tabulaire, la matrice des risques est établie. Il convient à la gestion des risques des organisations (entreprises, associations) mais aussi des systèmes (produits, services, processus, projets).

Risque et enjeux

La méthode de la matrice des risques utilise une matrice des risques bidimensionnelle largement utilisée dans le domaine du transport accompagné (Schäbe, 2001). Compte tenu de la diversité de la nature du risque et de ses problématiques, il était nécessaire d'établir des critères d'acceptation du risque.

Critères d'acceptation des risques

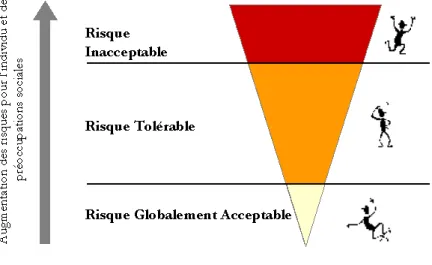

- ALARP

- GAME

Seuls les dangers pour lesquels aucun état de sécurité reconnu n'existe donnent lieu à une justification de faisabilité. Ceci conduit à rechercher un risque moyen, au plus équivalent à celui pris lors de l'exploitation de la génération précédente du système (Desroches et al., 2006).

Méthodes d'évaluation des risques

Méthodes qualitatives

Par ailleurs, l’analyse des risques fonctionnels est une approche qualitative plus intéressante que l’analyse quantitative des risques pour les grands systèmes présentant de nombreux dangers. Une analyse des risques plus générale comme une analyse préliminaire des risques (ARP) est généralement réalisée avant le nœud papillon.

Méthodes quantitatives

- AMDEC

Cependant, la spécificité de la méthode amdec est qu’elle permet également de quantifier l’importance du risque associé à chaque flotte. Dans les réseaux de Petri à transition de prédicats, les variables associées aux jetons ne peuvent être modifiées qu'en traversant une transition (Sadou, 2007). Les réseaux de Petri stochastiques généralisés (GSPN) sont une extension des réseaux de Petri stochastiques.

Méthodes de résolution

La simulation Monte Carlo est une méthode numérique basée sur le tirage de nombres aléatoires (Kermisch et Labeau, 2002). La simulation Monte Carlo permet d'exécuter un grand nombre d'historiques du système modélisé. L'un des avantages de la simulation Monte Carlo est sa faible sensibilité à la complexité et à la taille des systèmes.

Comparaison des méthodes d'analyse des risques étu- diéesdiées

Lacunes des méthodes d'analyse des risques

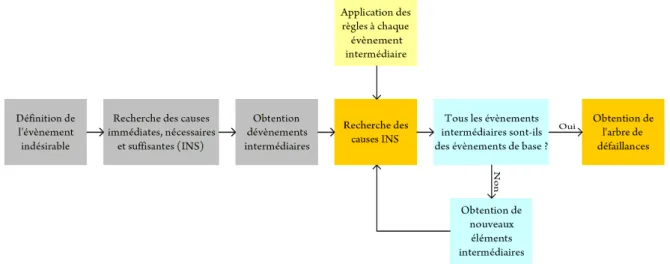

Il existe cependant des approches pour évaluer la subjectivité dans l’estimation du risque, telles que les approches fondées sur la théorie des sous-ensembles et la théorie des possibilités (Sallak et al., 2008). Cependant, la fiabilité des résultats dépend de l’estimation des probabilités attribuées aux événements initiateurs (événements de base). Selon Kaufmann (Kaufmann et al., 1975), un système est dit cohérent lorsque sa fonction structurelle est monotone.

Critères de choix d'une méthode d'analyse des risques

Conclusion

Puis nous avons rapidement présenté les principales méthodes d'évaluation des risques, sachant qu'il existe d'autres méthodes moins utilisées dans le contexte industriel, telles que : l'analyse des défaillances en mode commun, les modèles de conséquences, les checklists, la technique Delphi, l'indice de danger, la comparaison par paires, la transitivité. analyse, etc Après avoir tenté d'identifier les forces et les faiblesses de ces méthodes d'analyse des risques, il nous a semblé intéressant de proposer des critères de sélection de la méthode la plus adaptée à une étude particulière. Il s’avère donc qu’aucune de ces méthodes ne peut être directement appliquée dans le cadre de notre recherche.

Introduction

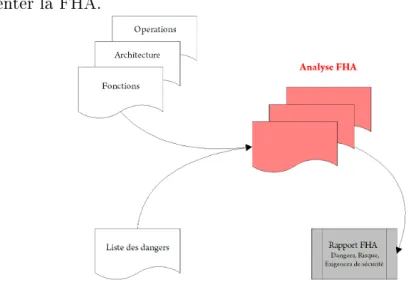

Décomposition fonctionnelle

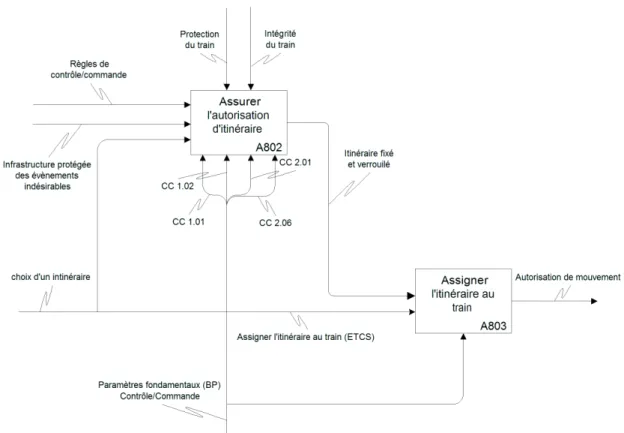

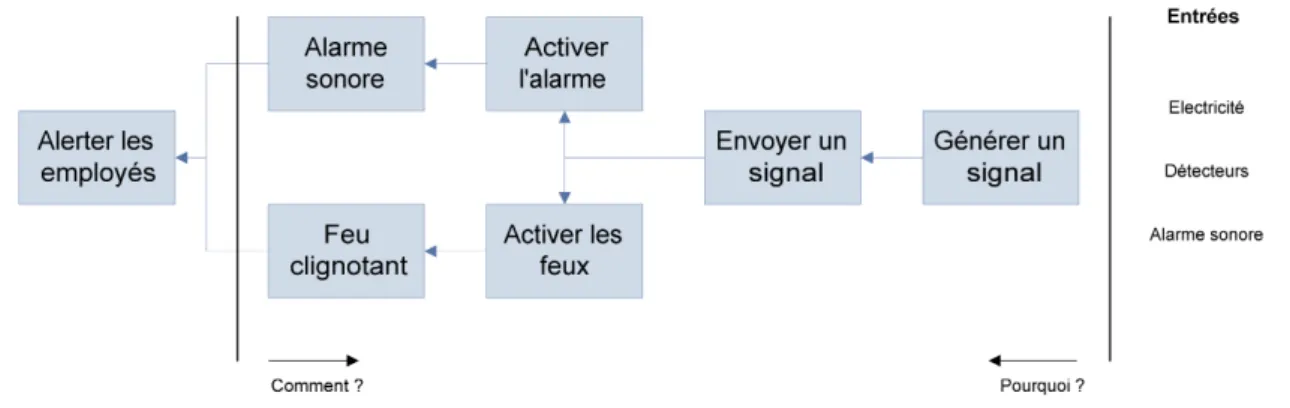

Architecture ferroviaire fonctionnelle

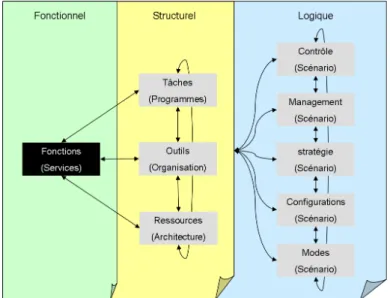

L'utilisation d'intrants, sous certaines conditions, et la génération d'extrants, qui doivent respecter un certain nombre de conditions, sont les principaux résultats de cette étape d'analyse (Chatel et al., 2003). Il concerne principalement les tâches, les ressources et les appareils affectés à l'exécution des fonctions du système. Cet aspect couvre le mode de fonctionnement du système (nominal, dégradé), sa configuration et ses contextes opérationnels.

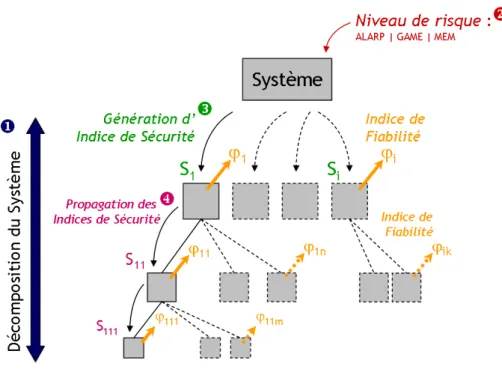

Vers une modélisation à niveaux

Ce niveau de risque doit répondre aux objectifs de sécurité conformément au critère d'acceptation des risques établi. La contribution de tous les dangers associés aux risques généralement acceptables ne peut pas dépasser un certain pourcentage (par exemple y %) du risque total au niveau du système. La valeur de l'action (par exemple y%) dépend des critères d'acceptation des risques qui s'appliquent au niveau du système.

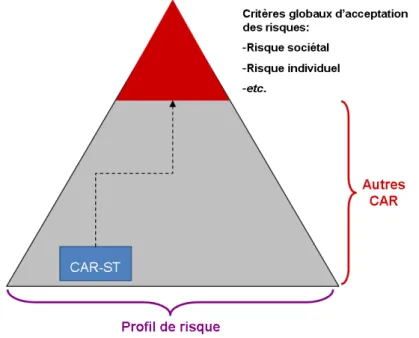

Intégration des paramètres fondamentaux

Bien que les critères d'acceptation des risques (car) contribuent à l'atteinte des performances de sécurité du système, et soient donc liés aux osc, il est très difficile de développer un modèle mathématique entre eux. Le niveau auquel sont fixés les critères d’acceptation des risques doit correspondre à l’importance et à la complexité du changement significatif. La définition des critères d'acceptation des risques peut se concentrer sur la sécurité du matériel roulant.

Approche modulaire

Objectifs d'une approche modulaire

L'analyse des applications de cette approche révèle que les techniques modulaires sont utilisées pour répondre à deux types d'exigences.

Gestion de la complexité

Propriétés

La conception modulaire cherche à organiser des systèmes complexes comme un ensemble de composants ou de modules. Il décrit le comportement fonctionnel des composants (Sametinger, 1997), ce qui signifie que les composants sont spécifiques à une application. La réutilisation des composants est très importante lors de la modélisation de la plupart des parties d'un système.

Réseaux de Petri

- Réseaux de Petri Places/Transitions

- Réseaux de Petri Temporels

- Réseaux de Petri Stochastiques

- Réseaux de Petri Prédicats Transitions

- Fonctionnement d'un RdP

I est la fonction d'intervalle initiale qui associe à chaque transition un intervalle rationnellement fermé I(t) = [a, b], qui décrit une durée de conscience de la transition t. La mémoire de la dernière période de conscience qui suppose que la mémoire n'est opérationnelle que tant que la transition reste sensible (Juanole et Gallon, 1998). En revanche, la combinaison de la présélection avec des techniques de mémoire temporelle ne peut être envisagée.

Modélisation à base de composants

Décomposition du modèle en composants interconnectés

Chaque élément du vecteur As(i) exprime directement le poids de l'arc sortant désigné, à partir duquel sera dérivé le nombre de jetons à placer à l'emplacement cible. Il est décrit par un vecteur AJ e (AddJetons) de dimension n, où n est le nombre d'arcs entrants. Il est décrit par un vecteur RJ e (RetraitJetons) de dimension k, où k est le nombre d'arcs sortants.

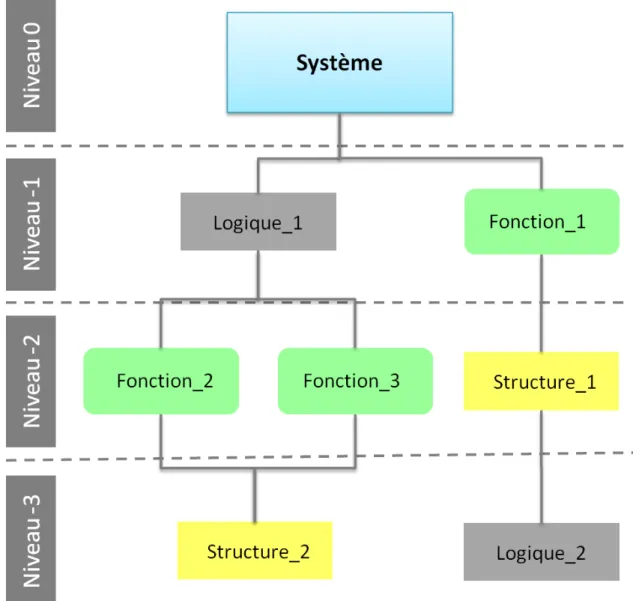

Règles de modélisation

Ces niveaux peuvent être caractérisés par le concepteur pour se faire une idée du fonctionnement global du système. Nous faisons évoluer la représentation fonctionnelle du système vers une hypothèse d'architecture opérationnelle grâce à la collecte et au regroupement de blocs élémentaires en blocs plus complexes que nous pourrons. La superposition de la décomposition fonctionnelle à plusieurs niveaux sur l'arborescence du système composée de modules élémentaires génère une nouvelle vision modulaire du système illustrée à la figure 3.7.

Comportement du modèle

Son avantage est qu'il offre une interface utilisateur graphique pour la spécification du modèle et l'analyse spécialisée ; les composants de simulation sont utilisés pour évaluer automatiquement le modèle. TimeNet est un progiciel permettant de modéliser et d'évaluer des réseaux de Petri stochastiques dans lesquels les temps de déclenchement des transitions peuvent être distribués et déterminés de manière exponentielle. Nous avons fourni une méthode de construction modulaire qui permet systématiquement la construction et la validation progressive du modèle de sécurité opérationnelle du système avec différentes classes de réseaux de Petri.

Etude de cas : Système Mini Métro

Présentation du système

Ceci s'explique par le fait qu'il s'agit de la seule fonction de sécurité, gérée par un automate programmable, pour laquelle les freins interviennent en état de sécurité. Ces valeurs de niveau de sécurité prévues, basées sur des critères d'experts, ont été calculées à l'aide de. En intégrant une architecture permettant de tester ces sorties de manière indépendante et dynamique, et en utilisant les mêmes hypothèses de réponse après un dysfonctionnement détecté, le niveau de sécurité de cette fonction évoluera comme illustré dans le tableau 3.2.

Fonction Cantonnement

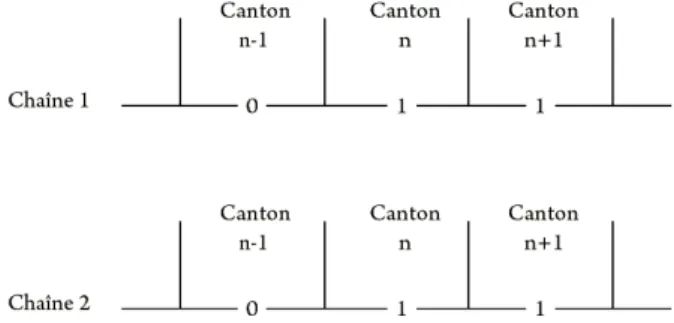

Le minimétro est équipé d'un dispositif de blocage contrôlé par l'automate de sécurité, qui détecte les erreurs de fonctionnement du véhicule. La logique du cantonnement interdit généralement l'occupation simultanée de deux cantons consécutifs : c'est le principe du cantonnement fixe. La logique des blocs contrôle trois types de situations en fonction des différents cas qui se produisent à l'entrée de chaque chaîne.

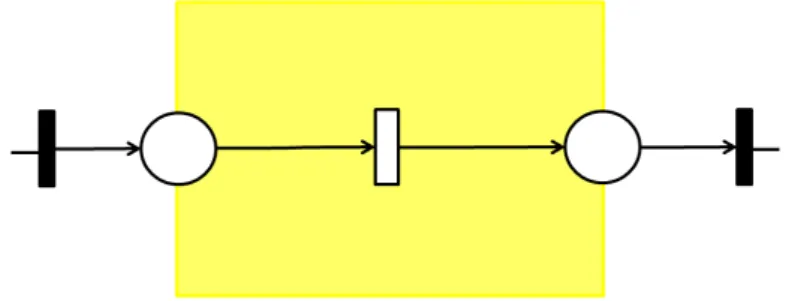

Modularisation du mini métro

La logique de sécurité est vérifiée par le module de sécurité illustré à la Figure 3.19. Si un train est détecté à l'entrée de la zone N, le module vérifie s'il y a déjà un train présent dans N. Le modèle global illustré sur la Figure 3.20 montre le parcours d'un train entre les zones N-1 et N+1.

Conclusion

Dans le contexte de la sécurité, l’optimisation des risques est axée sur la réduction des risques. Cette approche permet d'étudier l'impact sur le niveau de risque de différentes barrières de sécurité. Le déplacement de la source n'est pas un transfert de risque (de Travail et de Réexion, 2003).

Paquets ferroviaires

Contrairement à la licence, un certificat de sécurité unique n'est pas valable pour tous les pays de l'Union européenne. Par conséquent, EF devra demander une habilitation de sécurité pour chaque pays qu’il transite ou dessert. Disposer de la capacité d'infrastructure en faisant une demande de sillon auprès des Gestionnaires d'Infrastructure (GI).

Directives clés pour l'interopérabilité et la sécurité

- Directive 91/440/CEE du 29 juillet 1991

- Directive 96/48/CE du 23 juillet 1996

- Directive 2001/16/CE du 19 mars 2001

- Directive 2004/49/CE du 29 avril 2004

- Directive 2010/409/ue du 19 juillet 2010

Cette directive développe le concept de certificat de sécurité en introduisant des exigences communes et des éléments communs tels qu'un système de gestion de la sécurité. Le certificat de sécurité comporte deux parties, l'une générale (couvrant le système de gestion de la sécurité), l'autre spécifique au territoire (couvrant les réglementations et procédures nationales, le personnel et la flotte). Cette directive fixe les valeurs du premier ensemble d'objectifs communs de sécurité sur la base de valeurs de référence nationales.

Application nationale

Acteurs

Agence Ferroviaire Européenne

Organismes notiés

Autorité Nationale de Sécurité

Elle délivre le certificat de sécurité et s'assure que les performances de sécurité des réseaux sont conformes aux exigences européennes. L'autorité de sécurité procède également à toutes les inspections et enquêtes nécessaires à l'accomplissement de ses missions et a accès à tous les documents utiles ainsi qu'aux locaux, installations et équipements du gi et de l'ef. Chaque année, l'autorité de sécurité publie un rapport sur ses activités de l'année écoulée et le transmet à l'agence au plus tard le 30 septembre.

Gestionnaire d'Infrastructure

Chaque État membre établit une autorité de sécurité, indépendante des CE, des IG, des demandeurs de certification et des pouvoirs adjudicateurs. Cette autorité répond promptement aux demandes de renseignements, communique sans délai ses demandes d'informations et adopte toutes ses décisions dans un délai de quatre mois après que toutes les informations demandées ont été fournies. Compte tenu des exigences de sécurité et de continuité du service public, la gestion de la circulation et de la circulation sur le réseau ferroviaire national, ainsi que l'exploitation et la maintenance des installations techniques et de sécurité de ce réseau, sont assurées par la Société Nationale. des Chemins de Fer français pour le compte et conformément aux objectifs et principes de gestion fixés par rff.

Entreprise Ferroviaire

MBGP Nombre annuel d'usagers de passages à niveau ayant entraîné des accidents majeurs/[(Nombre annuel de train-km × Nombre de passages à niveau)/km de voie]. Cauffriez : Méthodes et modèles pour l'évaluation de la sécurité de fonctionnement des systèmes automatisés complexes - Application à l'exploitation des lignes de production, Application à la conception de systèmes distribués intelligents. Comité Européen de Normalisation Electrotechnique CENELEC : EN50126 : Applications ferroviaires : Spécification et démonstration de fiabilité, disponibilité, maintenabilité et sécurité (FDMS).