UNIVERSIDADE DE SÃO PAULO

ESCOLA POLITÉCNICA

MURILO RIVAU FERNANDES

SIPEX: Uma proposta de modelo de política de assinatura

MURILO RIVAU FERNANDES

SIPEX: Uma proposta de modelo de política de assinatura

Dissertação apresentada a Escola Politécnica da Universidade de São Paulo para obtenção do título de Mestre em Engenharia Elétrica Área de Concentração: Sistemas Eletrônicos Orientador: Prof. Dr. João Antônio Zuffo

Este exemplar foi revisado e alterado em relação à versão original, sob responsabilidade única do autor e com a anuência de seu orientador.

São Paulo, 15 de dezembro de 2006.

Assinatura do autor ___________________________

Assinatura do orientador _______________________

FICHA CATALOGRÁFICA

Rivau Fernandes, Murilo

SIPEX: Uma proposta de modelo de política de assinatura / M. Rivau Fernandes. -- ed.rev. -- São Paulo, 2006.

105 p.

Dissertação (Mestrado) - Escola Politécnica da Universidade de São Paulo. Departamento de Engenharia de Sistemas

Eletrônicos.

DEDICATÓRIA

AGRADECIMENTOS

Ao meu orientador, Prof. Dr. João Antônio Zuffo, por seu conhecimento, pela oportunidade dada, pela paciência e pelo incentivo.

Ao Doutor Volnys Borges Bernal, pela experiência, amizade e confiança depositada.

Aos amigos do Grupo NSRAV, pela ajuda e apoio em todos os momentos.

À Escola Politécnica da Universidade de São Paulo e ao Laboratório de Sistemas Integráveis por colocar a disposição sua infra-estrutura.

RESUMO

FERNANDES, M. R. SIPEX: Uma proposta de modelo de política de assinatura. 2006. 105 f. Dissertação (Mestrado em Engenharia Elétrica) - Escola Politécnica, Universidade de São Paulo, São Paulo, 2006.

ABSTRACT

SUMÁRIO

SUMÁRIO... III

LISTA DE FIGURAS... V

LISTA DE ABREVIATURAS... VII

1. INTRODUÇÃO ... 1

1.1. Motivação ... 2

1.2. Objetivo ... 3

1.3. Trabalhos relacionados ... 4

1.4. Estrutura da dissertação ... 5

2. CONTRATOS... 6

2.1. Definição de contratos ... 6

2.1.1. Elementos para existência do contrato ... 7

2.2. O contrato eletrônico ... 8

2.3. Força probante de documentos ... 9

2.4. Exemplo de contrato... 10

3. ASSINATURA MANUSCRITA VERSUS ASSINATURA ELETRÔNICA ... 12

3.1. Assinatura manuscrita ... 12

3.1.1. Características da assinatura manuscrita ... 13

3.1.2. Propósitos de uma assinatura manuscrita ... 15

3.2. Assinatura eletrônica ... 17

3.2.1. Características da assinatura digital... 19

3.2.2. Tipos de Propósitos ... 22

3.3. Diferenças entre Assinatura Digital e Assinatura Manuscrita... 23

4. INFRA-ESTRUTURA DE CHAVES PÚBLICAS ... 26

4.1. Cadeia de certificação... 27

4.2. Política de Certificação Digital... 27

4.3. Certificado Digital ... 28

4.4. Revogação do certificado digital ... 30

4.4.1. Lista de Certificados Revogados ... 31

4.4.2. Protocolo OCSP... 33

4.5. Considerações Finais ... 33

5. ASSINATURA DIGITAL... 35

5.1. Geração da assinatura digital... 35

5.2. Verificação da assinatura... 37

5.2.1. Validade da assinatura digital... 39

5.3. Invólucro de documento e assinatura ... 40

5.4. Formatos de invólucro de assinatura digital ... 42

5.5. Co-assinatura e contra-assinatura ... 44

5.6. Problema da verificação da validade do certificado... 44

5.6.1. Carimbo de tempo ... 45

5.7. Considerações finais ... 47

6. POLÍTICA DE ASSINATURA DIGITAL ... 48

6.1. Representação da política de assinatura ... 49

6.2. Atributos de uma política de assinatura... 51

6.2.2. Condições de confiança para o certificado do signatário ... 58

6.2.3. Condições de confiança para o carimbo de tempo ... 59

6.2.4. Condições de confiança para o certificado de atributo... 60

6.2.5. Condições para algoritmos e tamanhos de chaves... 61

6.3. Processo de uso da política de assinatura ... 61

7. PROPOSTA PARA POLÍTICA DE ASSINATURA ... 63

7.1. Extensão para relacionamento entre assinaturas ... 63

7.1.1. Proposta do modelo de política de relacionamento entre assinaturas ... 69

7.1.1.1. Atributo ordem de geração ... 70

7.1.1.2. Atributo vínculo temporal ... 72

7.2. Autenticação da política de assinatura... 74

7.2.1. Ciclo de vida da política de assinatura autenticada ... 75

8. ESTUDO DE CASO ... 77

8.1. Política de assinatura para citação judicial ... 77

8.1.1. Propósito das assinaturas no mandado de citação ... 79

8.1.2. Política de assinatura para o mandado de citação eletrônico... 80

8.2. Política de assinatura para contratos de câmbio ... 82

9. CONCLUSÃO... 85

9.1. Trabalhos futuros... 86

REFERÊNCIAS BIBLIOGRÁFICAS ... 87

APÊNDICE A – IMPLEMENTAÇÃO ... 92

Módulos do protótipo ... 92

LISTA DE FIGURAS

Figura 1 - Contrato de prestação de serviço (adaptado de MILHOMENS; ALVES, 2006). ... 11

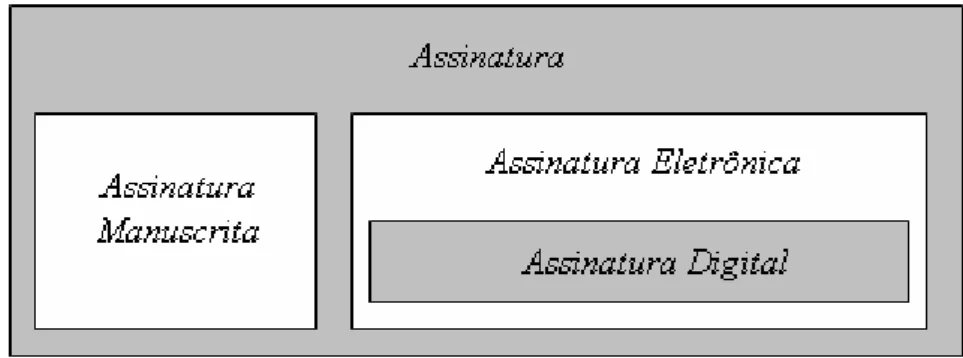

Figura 2 - Assinatura digital como subclasse da assinatura eletrônica... 18

Figura 3 - Cadeia de certificação baseada no modelo hierárquico. ... 27

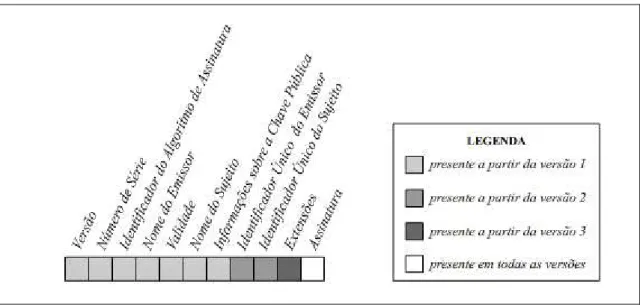

Figura 4 - Estrutura do certificado digital (Extraído de ARREBOLA, 2006)... 28

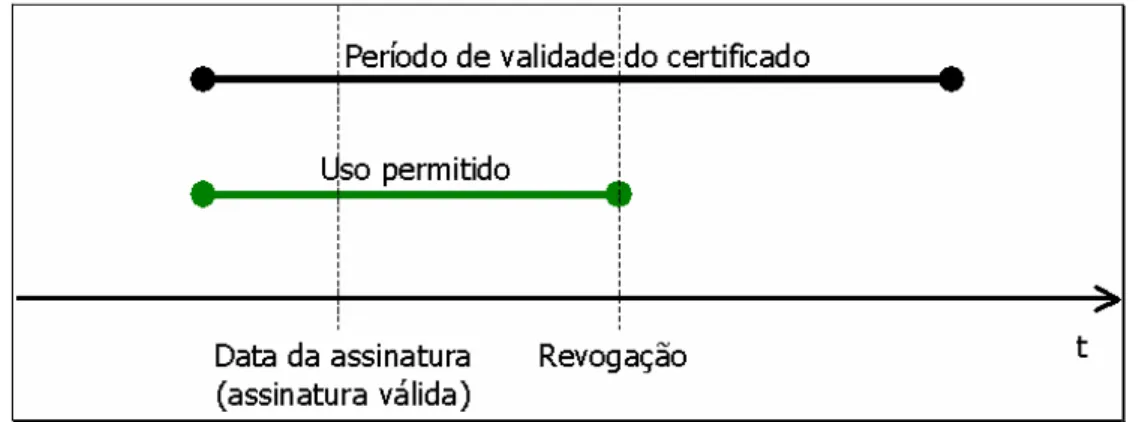

Figura 5 - Uso permitido do certificado (Adaptado de BERNAL, 2005) ... 30

Figura 6 - Campos da LCR (Adaptado de ADAMS; LLOYD, 99)... 31

Figura 7 - Período de tolerância (Adaptado de ETSI, 2003b). ... 32

Figura 8 - Processo de Geração da Assinatura Digital ... 37

Figura 9 - Processo de verificação da assinatura digital... 38

Figura 10 - Invólucro de documento e assinatura com documento incluído... 41

Figura 11 - Objetos do formato PKCS#7/CMS... 43

Figura 12 - Geração de assinatura com instante falso (Adaptado de BERNAL, 2005). ... 46

Figura 13 - Geração de assinatura com carimbo de tempo (Adaptado de BERNAL, 2005).... 46

Figura 14 - Trecho da estrutura de política de assinatura em ASN.1... 50

Figura 15 - Atributos de uma política de assinatura... 51

Figura 16 - Política de assinatura e o atributo informações da política de assinatura... 53

Figura 17 - Política de assinatura e o atributo política de validação de assinatura. ... 54

Figura 18 - Política de assinatura e o atributo regras comuns. ... 56

Figura 19 - Conteúdo do atributo regra para propósito específico. ... 57

Figura 20 - Ordem de geração das assinaturas baseado em propósito de assinatura... 66

Figura 21 - Ordem de geração das assinaturas baseado em papéis e propósitos de assinatura 67 Figura 22 - Encapsulamento do atributo regras de relacionamento. ... 70

Figura 23 - Dependência de ordem entre as classes de signatários ... 71

LISTA DE ABREVIATURAS

AC Autoridade Certificadora AR Autoridade de Registro ASN.1 Abstract Syntax Notation 1

CA Certificado de Atributos HTTP Hypertext Transfer Protocol

ICP Infra-estrutura de Chaves Públicas

ITU-T International Telecommunications Union, Telecommunication Standardization Sector

LCR Lista de Certificados Revogados SSL Secure Sockets Layer

TLS Transport Layer Security

1.

INTRODUÇÃO

A atual tecnologia de assinatura digital já confere as propriedades suficientes para prover autenticação, integridade e irretratabilidade a documentos eletrônicos. No entanto, cada contexto específico de assinatura de documentos implica invariavelmente em um conjunto diferente de requisitos, tanto de negócio quanto tecnológicos, que determinam como as assinaturas devem ser agregadas ao documento, e posteriormente validadas, para que sirva adequadamente aos propósitos do negócio e tenham sua plena validade legal.

Como exemplo de requisitos pode-se citar a quantidade de assinaturas necessárias e a ordem em que as assinaturas devem ser apostas ao documento. Outros requisitos, que se aplicam exclusivamente aos documentos eletrônicos, dizem respeito, por exemplo, às regras para validação do estado de revogação, à necessidade ou não de carimbo de tempo, ao tamanho das chaves e algoritmos utilizados, etc.

Para prover clareza e pleno conhecimento das partes envolvidas, os requisitos são expressos em um documento denominado política de assinatura.

Essa documentação, nem sempre encontrada nos processos manuscritos, traz um imenso benefício, já que formaliza, de forma inequívoca, as condições em que um documento e suas assinaturas são consideradas válidas, tanto no momento da aposição das assinaturas quanto em uma verificação futura. Além disso, a utilização dos recursos da política de assinatura propicia maior flexibilidade, controle e segurança aos sistemas de gerenciamento e fluxo de documentos, já que permite, de uma forma padronizada, atender diferentes contextos de negócios.

na abordagem dos requisitos exclusivos aos documentos eletrônicos. No entanto, o modelo de política do ETSI não apresenta elementos necessários para atender os requisitos de relacionamento entre as assinaturas. Além disso, o modelo também não contempla uma forma de prover a autoria de uma política de assinatura. O relacionamento entre assinaturas, dependendo do contexto, pode ser um requisito legal ou do negócio. A proposta deste trabalho estende o modelo de política para contemplar estes requisitos.

Essa complementação permite fazer com que a política de assinatura se torne mais aderente aos processos reais e, dessa forma, mais útil e relevante.

1.1.

MOTIVAÇÃO

No cenário mundial, é crescente a adoção de assinatura digital em documentos eletrônicos tendo em vista a abundância de recursos de geração, armazenamento e transmissão de conteúdo digital, e os inegáveis ganhos de eficiência e redução de custos inerentes aos processos de gerenciamento eletrônico de documentos.

O Brasil, especificamente, já possui legislação pertinente à regulamentação da validade jurídica da assinatura digital em documento eletrônico. Esse fato cria incontáveis possibilidades de migração de processos manuais, que exigem assinaturas manuscritas, em processos completamente eletrônicos.

os governos estaduais, já sinalizou que os livros fiscais e contábeis serão assinados digitalmente pelas empresas e contadores, além do revolucionário processo de nota fiscal eletrônica, já em processo de piloto em vários estados, no qual todas as notas modelo “1” e “1A" serão assinadas digitalmente.

Dado que a demanda e expectativa de uso por parte do mercado são muito grandes, justificam-se a estruturação e evolução de todos os processos, padrões e tecnologia envolvendo o assunto. Nesse cenário se encaixa a grande motivação deste trabalho: contribuir para que os processos que envolvam assinatura digital de documentos eletrônicos se tornem mais claros, seguros e eficientes, promovendo o uso consciente da um recurso tão crítico quanto uma assinatura digital.

1.2.

OBJETIVO

O objetivo principal deste trabalho é propor um modelo de política de assinatura digital de documentos eletrônicos – o SIPEX (Signature Policy Extensions). O SIPEX consiste na especificação de um modelo que estende o modelo proposto pelo ETSI para contemplar o relacionamento entre múltiplas assinaturas de um mesmo documento eletrônico, tratando os requisitos de quantidade de assinaturas, ordem de aposição das assinaturas e limites de tempo para aposição das assinaturas.

1.3.

TRABALHOS RELACIONADOS

O European Telecommunications Standards Institute (ETSI) é um instituto independente, sem fins lucrativos, cuja responsabilidade é elaborar padrões de tecnologia da informação e telecomunicação para a comunidade européia. Seus objetivos são oficialmente reconhecidos pela Comissão Européia e pela “European Fair Trade Association” (EFTA – Associação Européia de Comércio). A proposta do ETSI estabeleceu uma estrutura padrão para o uso de assinaturas eletrônicas. Esta iniciativa conta com um conjunto de documentos que apresentam formatos de assinatura digital que visam complementar os atuais formatos de assinatura digital.

Em relação às especificações sobre assinatura digitais, o objetivo do ETSI é estabelecer uma padronização que permita a implementação de sistemas para assinaturas digitais que incorporem recursos para a sua verificação com segurança por longos períodos de tempo e guarde evidências de sua validade mesmo que o signatário ou o verificador tente negá-la mais tarde. Além disso, a proposta do ETSI apresenta o modelo de política de assinaturas que será discutido neste trabalho.

O trabalho de Leung e Hui (2000) apresenta a necessidade de explicitar o propósito de assinaturas para gerenciamento de sistemas de workflow e apresenta um conjunto de propósitos de assinatura. O propósito de assinatura é um elemento significativo para o modelo de política de assinaturas porque relaciona os requisitos técnicos necessários para realização da assinatura com o tipo de propósito.

distintos deste trabalho. Enquanto o primeiro trata de formatos eletrônicos para assinatura digital, o segundo aborda um estudo sobre visualização segura de documentos. Assim, a proposta mais atual para o modelo de política de assinatura é apresentada pelo ETSI.

1.4.

ESTRUTURA DA DISSERTAÇÃO

No capítulo 2 é apresentado o desenvolvimento de um entendimento legal sobre assinaturas e seu uso em documentos, dentre os quais os contratos se destacam por apresentarem uma diversificada gama de requisitos. O capítulo 3 desenvolve uma análise das características e implicações da assinatura manuscrita comparada com a assinatura digital.

Os capítulos 4 e 5 descrevem os conceitos da tecnologia que envolve a questão da assinatura digital. No capítulo 6 são apresentados o conceito de política de assinatura e o modelo proposto pelo ETSI.

O capítulo 7 descreve a proposta deste trabalho, detalhando as características e aplicações do SIPEX.

2.

CONTRATOS

A assinatura pode ser utilizada para diversas finalidades. Uma das principais finalidades é a assinatura de contratos. Este capítulo faz uma breve apresentação sobre as principais características dos contratos e de que forma essas características são retratadas no formato eletrônico, quanto à sua eficácia jurídica e força probante. Não é objeto de estudo deste trabalho as necessidades relacionadas à adequação da legislação para questões inerentes à tecnologia.

2.1.

DEFINIÇÃO DE CONTRATOS

Dentro da órbita jurídica, os fatos originados pela vontade humana, desde que lícitos e que tenham por fim imediato adquirir, resguardar, transferir, modificar ou extinguir direito são denominados atos jurídicos (MILHOMENS; ALVES, 2000). Neste gênero tem-se a definição de contrato: um contrato representa a vontade de duas ou mais pessoas.

contratos bilaterais. Em um contrato de compra e venda, por exemplo, uma das partes recebe o bem em troca de um valor financeiro. Este tipo de contrato dá o sentido de obrigatoriedade1 entre as partes envolvidas e recebe a classificação de contrato bilateral. Já um contrato de doação de um bem, por exemplo, expressa a vontade das partes envolvidas, porém não é oneroso para uma das partes. No caso do exemplo, não existe nenhum tipo de obrigação para a parte aceitante. Este tipo de contrato recebe a classificação de contrato unilateral.

2.1.1.Elementos para existência do contrato

Segundo o artigo 104 do Código Civil Brasileiro, a validade de um contrato requer, enquanto negócio jurídico, agente capaz, objeto lícito e forma prescrita ou não defesa em lei. O agente é aquele que realiza o negócio jurídico, sendo exigida a capacidade civil que ocorre aos 18 anos completos2. O objeto é aquilo que se pretende realizar por meio do contrato, por exemplo, o objeto do contrato de locação é a locação. Quanto à licitude do objeto, significa que não haverá amparo legal para contratos que tenham como finalidade algo ilegal. Por fim, a forma prescrita significa que a forma de efetivação será de acordo com a determinação da lei sempre que esta existir, ou não contrária à lei, caso não haja previsão legal.

1

Obrigação é um vínculo de direito pelo qual alguém pode ser constrangido a dar, fazer ou não fazer alguma coisa (MILHOMENS; ALVES, 2000 p. 3).

2

2.2.

O CONTRATO ELETRÔNICO

O termo “documento” tem sua origem no latim “documentu” cujo significado mais genérico é a representação de um fato. De acordo com (MARCACINI, 2002), a maior parte das interpretações, na acepção jurídica da palavra, referem-se ao termo como a materialização de um fato em um meio tangível. Esta definição tradicional é aceitável considerando que a forma utilizada para registrar os fatos sempre se deu apegada a algo material. No entanto, segundo o autor, este conceito necessita ser expandido em função da evolução tecnológica no tocante ao modo pelo qual é possível registrar fatos em meios intangíveis. Para ele, o documento deve ser a representação do pensamento ou fato que se deseja perpetuar e não a coisa em que estes se materializam. Isso é justificável partindo do principio que um documento eletrônico consiste, tecnicamente, em uma seqüência de bits organizada segundo um determinado formato. Assim, independente do meio onde esteja armazenada esta seqüência, trata-se do mesmo documento.

contrato, ou seja, o documento eletrônico representa mais um meio, dentre outros, da representação de fatos 3 e vontades na órbita jurídica, as quais implicam em obrigações.

A título de distinção entre o formato tradicional e eletrônico, aquele continua a ser definido como a representação de um fato materializado em meio físico e a ele inseparavelmente ligado (MARCACINI, 2002). O formato eletrônico trata a representação do fato não como coisa, mas como uma seqüência de bits cuja inteligibilidade é obtida pela tradução através de um programa de computador.

2.3.

FORÇA PROBANTE DE DOCUMENTOS

Uma questão importante e de relevância no tocante aos documentos eletrônicos é a sua validade quanto à sua autenticação e integridade (MARCACINI, 2002). Isto ocorre porque é possível alterar documentos digitais sem deixar vestígios. Para que seja atribuído um cunho de força probante ao documento tradicional ou eletrônico, é necessário que o documento possua características que tornem possíveis a identificação do signatário e a certeza de sua não modificação, ou indícios de tal.

Em documentos impressos em papel, a força probante é atestada normalmente por

3

meio da assinatura de próprio punho, utilização de selos e autenticações notariais, o uso de papéis timbrados ou com marcas d’água, entre outros.

Em documentos eletrônicos, a principal forma de atestação da força probante se dá por meio do uso de técnicas e algoritmos de criptografia combinadas com um conjunto de recursos e processos, como por exemplo, de uma infra-estrutura de chaves públicas, que serão detalhadas neste trabalho.

2.4.

EXEMPLO DE CONTRATO

3.

ASSINATURA MANUSCRITA VERSUS ASSINATURA

ELETRÔNICA

Os processos de assinatura utilizados tradicionalmente envolvem principalmente a assinatura manuscrita. Porém, esta não é aplicável em documentos eletrônicos. Este capítulo trata a respeito dos diferentes tipos de propósitos por parte do signatário quando realiza uma assinatura e compara a assinatura manuscrita com a assinatura eletrônica, ressaltando suas similaridades e diferenças.

3.1.

ASSINATURA MANUSCRITA

No capítulo 2 foi apresentado o conceito de contratos e a assinatura como recurso para que o instrumento tenha força probante. Este capítulo irá tratar da assinatura de uma forma mais genérica, aposta a diversos tipos de documentos, como contratos, laudos, imagens, relatórios, documentos jurídicos, documentos específicos, etc.

Assinar um documento tem o sentido genérico de apor-lhe um sinal, marca ou símbolo pessoal com o fim de dar-lhe autenticidade4 (MARCACINI, 2002). Assim, o autor de uma assinatura atesta sua identidade pessoal, vincula o documento e assume algum tipo de

4

compromisso sobre os termos expressos no documento, como será detalhado na seção 3.1.2.

3.1.1.Características da assinatura manuscrita

De acordo com (ZHOU, 2000), a assinatura manuscrita deve apresentar as seguintes características:

Dificuldade de reprodução por terceiros. A assinatura deve ser difícil de ser forjada por uma outra entidade. No caso da assinatura manuscrita, considera-se que o ato da inscrição dos sinais gráficos que representam uma assinatura é de propriedade particular do signatário e o grau de complexidade de sua reprodução por outra entidade é elevado. Mesmo assim, existe a possibilidade de falsificação da assinatura. Em caso de suspeita de falsificação, o documento é encaminhado para um exame de perícia denominado exame grafotécnico, o qual permite identificar a assinatura com elevado nível de precisão;

Não-reutilização. A assinatura realizada em um documento não pode ser reutilizada em outro documento. A marca da assinatura manuscrita deixada em um documento está fortemente vinculada a este. Ela não pode ser “retirada” e “colada” em um outro documento: a marca não pode ser transferida para outro documento sem que as propriedades físicas do documento sejam comprometidas;

Inalterabilidade do documento. Deve ser possível identificar a violação de

integridade do documento. No caso da assinatura manuscrita, o documento assinado é considerado íntegro quando as propriedades físicas do papel permanecem originais. Considera-se neste caso as propriedades físicas do papel quanto à rasura ou vestígios de alteração da escrita do texto ou da própria assinatura. Observa-se que a assinatura manuscrita por si mesma não é capaz de prover a integridade do documento. A característica de integridade está associada à assinatura porque define o instante que poderá ser verificada a integridade do documento. Além disso, nota-se neste quesito uma limitação para documentos com mais de uma página. Normalmente a assinatura é realizada ao final do documento. Neste caso, recomenda-se a existência de um identificador, a numeração e a assinatura (ou rubrica) de todas as páginas do documento;

Irretratabilidade da geração. Não deve ser possível ao signatário de um

3.1.2.Propósitos de uma assinatura manuscrita

Além das propriedades mencionadas, a realização de uma assinatura manuscrita pode assumir diferentes tipos de propósitos e conseqüentemente diferentes implicações. O propósito geralmente está associado ao uso comum dado àquela classe de documento ou explícito nos termos do documento assinado. Exemplos de propósitos decorrentes da realização de uma assinatura manuscrita são (ETSI, 2003a):

Compromissivo5. Quando a assinatura tem o propósito de estabelecer o

compromisso legal do signatário com os termos expressos no documento gerando obrigações sobre o objeto;

Ciente. Quando a assinatura, algumas vezes chamada de rubrica ou visto, tem o propósito de informar que o signatário tomou conhecimento quanto ao conteúdo expresso em um documento;

Autoral. Quando a assinatura tem o propósito de indicar que o signatário é o autor do documento, sem necessariamente assumir compromisso com os termos do documento.

Responsável. Quando a assinatura tem o propósito de indicar que o signatário, embora não seja o autor do documento, é responsável pela sua confecção. Esta responsabilidade não implica um compromisso legal;

5

Protocolar. Quando a assinatura tem o propósito de atestar o recebimento de um documento por uma determinada entidade, algumas vezes associando à assinatura o instante do recebimento e/ou uma identificação;

Além dos propósitos mencionados, existem alguns que são realizados utilizando uma contra-assinatura6, que consiste em uma assinatura aposta sobre uma assinatura previamente realizada.

Procuração. Quando a assinatura é realizada com o propósito de atribuir poderes para uma terceira entidade.

Autorização. Quando a assinatura realizada tem o propósito de garantir direitos de acesso a um recurso para o requisitante. Este recurso pode ser o uso de um objeto ou a execução de alguma tarefa.

Testemunhal7. Quando a assinatura realizada no documento tem o propósito de testemunhar o contexto associado ao documento. O exemplo mais típico é a assinatura de testemunhas em contratos. Este signatário pode ser levado a juízo para prestar depoimento em caso de disputa judicial para esclarecimentos relativos ao documento assinado;

6

De acordo com a RFC2630 (HOUSLEY R, 1999), uma contra-assinatura é uma assinatura realizada sobre outra assinatura. Entretanto, como apresentado no trabalho, de acordo com o contexto de negócio onde é aplicada ela pode apresentar significados distintos, embora tecnicamente seja representada da mesma forma.

7

Notarial. Quando a assinatura tem o propósito de reconhecer, em caráter de fé pública, o documento assinado pela entidade;

3.2.

ASSINATURA ELETRÔNICA

Conforme mencionado, a realização de uma assinatura sobre um documento tem como objetivo prover a autenticação e, por conseqüência, estabelecer um propósito em relação ao documento assinado. Do mesmo modo, o termo “assinatura eletrônica” pode ser aplicado ao ato de prover autenticação, porém utilizando meios eletrônicos para sua realização. Assim como na assinatura manuscrita, a assinatura eletrônica quando aplicada sobre o documento eletrônico também estabelece um propósito em relação ao documento assinado. Porém, a assinatura eletrônica é capaz de prover também, diferentemente da assinatura manuscrita, a integridade do documento, ou seja, o ato de realizar uma assinatura eletrônica sobre o documento provê a autenticação e a integridade do documento.

De acordo com o ETSI (2003b), a assinatura eletrônica é definida como um conjunto de dados no formato eletrônico os quais são anexados ou logicamente associados a um outro conjunto de dados no formato eletrônico que serve como método de autenticação8. O primeiro conjunto de dados representa a assinatura eletrônica enquanto o segundo representa o

8

documento assinado eletronicamente. Se comparado com a assinatura manuscrita, o primeiro conjunto de dados no formato eletrônico é análogo aos sinais gráficos que representam a assinatura manuscrita.

Tanto a assinatura manuscrita quanto a assinatura eletrônica possuem as características necessárias para prover autenticação em documentos. Por esta razão, é necessário dizer que uma assinatura manuscrita digitalizada em um equipamento tipo “scanner” não pode ser classificada como eletrônica. Isto porque a capacidade de prover a autenticação de uma assinatura digitalizada é fraca pelo fato de não existir uma associação inequívoca entre o subscritor e a assinatura digitalizada.

O termo “assinatura eletrônica” é utilizado para qualquer método que garanta a autenticação e integridade de documentos eletrônicos. Um dos principais métodos de geração da assinatura eletrônica é o método de assinatura digital, uma subclasse da assinatura eletrônica que utiliza a técnica de criptografia de chaves públicas, que será detalhado no capítulo 5. A Figura 2 ilustra a relação entre os termos “assinatura eletrônica” e “assinatura digital”.

Figura 2 - Assinatura digital como subclasse da assinatura eletrônica.

trabalho, no entanto, trata exclusivamente da assinatura digital, por ser o método mais difundido de assinatura eletrônica.

3.2.1.Características da assinatura digital

Assim como a assinatura manuscrita, a assinatura digital deve apresentar as seguintes propriedades:

Dificuldade de reprodução por terceiros. A assinatura deve ser difícil de ser forjada por uma outra entidade. No caso da assinatura digital, o mecanismo utilizado para sua realização é baseado na utilização de algoritmos criptográficos de chaves assimétricas cuja chave privada é mantida sob sigilo pelo signatário. Desta forma, o grau de dificuldade para forjar uma assinatura digital por uma terceira entidade está restrito ao comprometimento da chave privada, já que a chave privada é secreta de cada entidade;

Facilidade de verificação. A assinatura deve ser de fácil verificação por uma terceira entidade. No caso da assinatura digital a verificação9 é realizada utilizando-se a chave pública da entidade signatária. Assim, é possível a verificação da assinatura por qualquer entidade que possua a chave pública do signatário;

9

Não-reutilizável. A assinatura realizada em um documento não pode ser reutilizada em outro documento. A assinatura digital utiliza como parâmetro para sua geração o documento eletrônico. Desta forma, qualquer alteração no documento é detectada no processo de verificação. Por esta razão, não é possível associar uma assinatura digital a um outro documento eletrônico senão àquele originalmente assinado sem que isso seja detectado;

Inalterabilidade do documento. Deve ser possível identificar a violação de

integridade do documento. No caso da assinatura digital, dado que todo o conteúdo do documento assinado digitalmente é compreendido como parte do cálculo no processo de geração da assinatura digital, qualquer alteração no documento pode ser detectada;

Irretratabilidade da geração. Não deve ser possível ao signatário de um

documento repudiar a geração da assinatura. No caso da assinatura digital, sua realização está vinculada à posse da chave privada, a qual deve ser mantida sob sigilo pelo signatário. Desta forma, a guarda da chave mantida sob proteção do signatário pode garantir a irretratabilidade de geração da assinatura.

Além das propriedades mencionadas, existem algumas situações que não ocorrem na assinatura manuscrita e que fazem parte do contexto da assinatura digital como, por exemplo:

portador do par de chaves é assegurada através do certificado digital10, um documento assinado digitalmente por uma Autoridade Certificadora. Um dos atributos de um certificado digital é o seu período de validade que define o período de validade do par de chaves. Isto significa que uma assinatura para ser válida, deve ser realizada dentro do período de validade do certificado associado à chave privada utilizada na assinatura;

Revogação do certificado digital do signatário11. O titular de um certificado digital pode solicitar a revogação do mesmo, ou seja, a anulação de seu efeito. Esse processo pode ocorrer em caso de perda ou comprometimento da chave privada associada a esse certificado. Dessa forma, assinaturas realizadas utilizando a chave privada associada a um certificado revogado não são mais válidas;

Retirada de assinatura. Existem situações na qual é possível retirar uma

assinatura digital de um documento eletrônico. No caso da assinatura manuscrita, a tentativa de remoção de uma assinatura do documento geralmente deixa vestígios. A assinatura digital, por ser representada por um conjunto de dados eletrônicos, pode ser removida do documento.

Junção de assinatura. Diferentes assinaturas realizadas a um mesmo documento eletrônico podem ser reunidas em um mesmo invólucro. Esse processo permite a assinatura de um documento em paralelo por várias pessoas, sendo possível

10

A definição de certificado digital é apresentada na seção 4.3.

11

las todas no mesmo documento em um momento posterior.

3.2.2.Tipos de Propósitos

Além dos propósitos apresentados na assinatura manuscrita, existem outros específicos da assinatura digital (LEUNG; HUI, 2000) (ETSI, 2003a) como, por exemplo:

Íntegro12. O propósito é atestar a integridade das informações contidas no

documento. Este tipo de comprometimento pode atestar a origem do documento pela identificação do signatário. Uma assinatura com este tipo de propósito pode ser importante para garantir a integridade do documento em um determinado processo ou fluxo no qual um documento deve ser visualizado e assinado por mais de um signatário paralelamente;

Tempestivo. Quando a assinatura é realizada sobre o conteúdo do documento

associando um vínculo temporal obtido a partir de uma entidade confiável de tempo;

Testante. Quando a assinatura é realizada com o propósito de verificar o

funcionamento de um sistema de geração de assinaturas.

Longevidade. Quando a assinatura é realizada com o propósito de assegurar a

12

validade de um documento assinado digitalmente por um longo período de tempo. Isto porque, no decorrer do tempo, o tamanho das chaves utilizadas ou ainda os algoritmos podem se tornar fracos e vulneráveis;

Desafio. Quando a assinatura é realizada sobre uma mensagem cujo propósito é autenticar o usuário. Neste caso, a mensagem pode ser uma seqüência qualquer de bits pois não tem significado neste contexto.

3.3.

DIFERENÇAS ENTRE ASSINATURA DIGITAL E ASSINATURA

MANUSCRITA

Apesar da larga utilização da assinatura de próprio punho, a assinatura digital apresenta vantagens relacionadas às características de uma assinatura.

Com relação à geração da assinatura, o mecanismo da assinatura digital é baseado na utilização de algoritmos criptográficos de chaves assimétricas cuja chave privada é mantida sob sigilo pelo signatário. Desta forma, o grau de dificuldade para forjar uma assinatura digital está restrito ao comprometimento da chave privada, já que o custo computacional para a descoberta da chave é demasiadamente elevado.

processo pode assegurar a evidência para irretratabilidade de geração da assinatura.

Uma vantagem da assinatura digital que deve ser destacada é que ela permite que o receptor de um documento assinado digitalmente tenha condições de identificar e verificar a assinatura sem a necessidade de uma terceira entidade que valide a assinatura realizada sobre o documento, como no caso da assinatura manuscrita.

Com relação ao conceito de cópias de documentos, no caso da assinatura digital em documentos eletrônicos, a cópia é idêntica ao documento originalmente assinado. Se comparado com a assinatura manuscrita, para cada cópia do documento em papel é necessária a realização de uma nova assinatura.

Por fim, outra diferença com relação à assinatura manuscrita é que a assinatura digital normalmente utiliza certificados digitais para identificação da entidade. O certificado digital possui um período de validade e a assinatura digital deve ser realizada durante esse período para ter validade13. Além disso, o certificado digital pode ser revogado em caso de desconfiança de comprometimento da chave privada a ele associado, o que implica na imediata diminuição do período de validade do certificado. Portanto, um dos requisitos para a validade de uma assinatura digital está relacionado ao período de validade do certificado digital e sua não revogação.

13

4.

INFRA-ESTRUTURA DE CHAVES PÚBLICAS

Chama-se Infra-estrutura de Chaves Públicas (ICP) toda infra-estrutura de obtenção e uso de certificados digitais (ADAMS; LLOYD, 1999). Sua função básica é emitir certificados que vinculem uma chave pública a uma entidade, como um indivíduo, uma organização, ou um sistema. Os elementos que fazem parte de uma infra-estrutura de chaves públicas são:

Entidade final. Termo utilizado para designar qualquer entidade que pode ser identificada como o sujeito para o qual um certificado de chave pública é emitido;

Autoridade Certificadora Raiz (AC-Raiz). Representa o início da cadeia de

confiança. Uma AC-Raiz é responsável pela emissão dos certificados digitais de outras ACs, denominadas subordinadas.

Autoridade Certificadora (AC). Responsável pela emissão do certificado digital. Dentre as atividades de uma AC está o gerenciamento e publicação da lista de certificados revogados (LCR);

Autoridade de Registro (AR). Responsável por receber solicitações de emissão ou de revogação de certificados, pela identificação da entidade final e por disponibilizar os certificados emitidos pela AC aos seus respectivos solicitantes, servindo de intermediária entre o usuário e a AC;

Repositório de certificados e LCR. Consiste em um repositório que pode ser

4.1.

CADEIA DE CERTIFICAÇÃO

Um certificado raiz determina o início de uma cadeia de certificação. A cadeia de certificação é formada pelo certificado da entidade final até o certificado raiz. Uma entidade final pode ter um certificado emitido diretamente por uma AC raiz ou por uma AC subordinada. Um dos modelos de cadeia de certificação é o modelo hierárquico. Este é o modelo praticado no contexto da ICP-Brasil, cujo objetivo é garantir a autenticidade, a integridade e a validade jurídica de documentos em forma eletrônica, das aplicações de suporte e das aplicações habilitadas que utilizem certificados digitais, bem como a realização de transações eletrônicas seguras (ICP, 2006).

A Autoridade Certificadora Raiz Brasileira emite certificados digitais para as autoridades certificadoras subordinadas, e não pode emitir diretamente às Entidades Finais. A Figura 3 ilustra o exemplo de uma cadeia de certificação baseada no modelo hierárquico.

Figura 3 - Cadeia de certificação baseada no modelo hierárquico.

4.2.

POLÍTICA DE CERTIFICAÇÃO DIGITAL

exemplo, quais os tipos de certificados devem ser emitidos pela AC. No contexto da ICP-Brasil, por exemplo, toda autoridade certificadora subordinada à AC Raiz Brasileira deve contemplar, dentro da política de certificação, quais os tipos de certificados que emite, tanto para assinatura quanto para sigilo.

A Política de Certificação (PC) de um certificado deve ser disponibilizada para qualquer usuário através de uma URL identificada como atributo do certificado digital.

4.3.

CERTIFICADO DIGITAL

O certificado digital é um documento assinado digitalmente cujo propósito é assegurar a integridade da chave pública associada à chave privada. Além disso, assegura a veracidade da ligação dessa chave a um determinado conjunto de dados que representam a identidade digital de seu titular. A Figura 4 ilustra os elementos que compõe um certificado digital.

Figura 4 - Estrutura do certificado digital (Extraído de ARREBOLA, 2006). O certificado digital de chave pública é formado por uma série de campos, a saber:

Número de Série. Identificador numérico único dentro de um domínio. Este identificador é atribuído pela entidade especificada no campo Nome do Emissor;

Identificador do Algoritmo de Assinatura. Identificador do algoritmo utilizado para assinar digitalmente a estrutura;

Nome do Emissor. Conjunto de caracteres que identifica a entidade emissora do certificado, aquela que assinou digitalmente a estrutura;

Validade. Define o intervalo de tempo durante o qual o emissor do certificado atesta, inicialmente, sua validade;

Nome do Sujeito. Identifica a entidade final à qual o certificado se refere, ou seja, a entidade que mantém a chave privada correspondente à chave encontrada no campo Informação sobre a Chave Pública.

Informação sobre a Chave Pública. Contém a chave pública da entidade final

(sujeito), o identificador do algoritmo utilizado e outros parâmetros associados;

Identificador Único do Emissor e Identificador Único do Sujeito. Caso haja reutilização de nomes, esses campos servem como identificadores únicos para emissor e sujeito, respectivamente. De acordo com (HOUSLEY et al, 2002), o uso desses campos não é recomendado.

4.4.

REVOGAÇÃO DO CERTIFICADO DIGITAL

O certificado digital possui definido um período de validade que determina o intervalo de tempo no qual o certificado é válido para uso. Entretanto, em algumas situações o certificado digital pode perder a validade mesmo que não tenha expirado. Revogar o certificado digital significa invalidar o seu uso a partir do instante da revogação (ADAMS; LLOYD, 99). A Figura 5 ilustra o período de validade do certificado diminuído em função da revogação

Figura 5 - Uso permitido do certificado (Adaptado de BERNAL, 2005).

Uma das principais razões para a revogação do certificado digital está relacionada com perda ou suspeita de comprometimento da chave privada. Neste caso, a entidade titular do certificado digital deve acionar os mecanismos da respectiva autoridade certificadora para a revogação do certificado digital. Normalmente o processo de revogação ocorre através da identificação da entidade titular do certificado, seguido de uma solicitação formal.

4.4.1.Lista de Certificados Revogados

Uma LCR é uma estrutura de dados assinada digitalmente que contém a lista da identificação dos certificados revogados (HOUSLEY; POLK; FORD; SOLO, 2004). A garantia de integridade e autenticidade da LCR é assegurada pela assinatura digital. Normalmente, a mesma AC que emite o certificado digital também assina a LCR.

Figura 6 - Campos da LCR (Adaptado de ADAMS; LLOYD, 99). Os campos ilustrados na Figura 6 são detalhados a seguir:

Versão. Contém a versão da LCR, atualmente na versão 2;

Assinatura. Contém a identificação dos algoritmos de resumo criptográfico e

criptografia assimétrica para o cálculo da assinatura digital da LCR;

Emissor. Contém a identificação (Distinguished Name) da entidade emissora da LCR;

Data de emissão. Contém a data e hora de publicação da LCR;

Data da próxima Emissão. Contém a data e hora de expiração da LCR;

Lista de Certificados revogados. Contém o número de série e o instante de

revogação. Caso contrário, se a assinatura for realizada antes da revogação, mesmo a identificação do certificado estando presente na LCR, a assinatura permanece válida;

Extensões. Definido a partir da versão 2, este campo contém alguns atributos como, por exemplo, a razão pelo qual o certificado foi revogado. Este campo é opcional;

Uma questão importante com relação à LCR é quanto sua freqüência de publicação. Como descrito, os campos data de emissão e data da próxima emissão, definem o intervalo de tempo de uso da LCR. Devido à periodicidade da publicação, existe um intervalo de tempo entre o instante da revogação do certificado e o instante da publicação desta informação na LCR. Por esta razão, no caso da verificação uma assinatura, recomenda-se que a verificação do certificado quanto ao seu estado de revogação utilize uma LCR publicada posteriormente ao instante de realização da assinatura.

O período entre o instante de realização da assinatura e o instante de publicação da próxima LCR foi classificado pelo ETSI (2003b) como Grace Period, podendo ser traduzido como período de tolerância. A Figura 7 ilustra a situação do período de tolerância.

4.4.2.Protocolo OCSP

O protocolo Online Certicate Status Protocol (OCSP) permite a consulta em tempo real do estado de revogação do certificado digital (MYERS et al, 1999). O protocolo define uma requisição e uma resposta com os possíveis estados do certificado digital. Estes estados podem ser:

Válido. O certificado digital não está revogado;

Revogado. O certificado digital está revogado. Neste caso, informa também o

instante de revogação e, opcionalmente, o motivo da revogação;

Desconhecido. Não possui informações sobre o certificado solicitado.

As respostas são assinadas digitalmente pela entidade que emitiu o certificado para assegurar a integridade e autenticidade da informação contida na resposta.

4.5.

CONSIDERAÇÕES FINAIS

Este capítulo apresentou os conceitos de infra-estruturas de chaves públicas e certificados digitais que serão usados no decorrer do texto. Com relação aos mecanismos de validação do estado de revogação, foram apresentados dois mais utilizados, a consulta a LCR e o protocolo OCSP.

requisição realizada, necessitando de mais recursos computacionais. A Tabela 1 sumariza as características dos mecanismos.

Tabela 1 - Características dos mecanismos de publicação do estado de revogação. Mecanismo Freqüência de

publicação

Assinatura da AC emissora

Característica

LCR Periódica Uma por período de publicação

Problema do período de tolerância. OCSP Tempo real De acordo com o número

de requisições

5.

ASSINATURA DIGITAL

O processo de assinatura digital possui as características necessárias para prover autenticação, integridade e irretratabilidade (STALLINGS, 1998). Para realização de uma assinatura digital em documentos eletrônicos, no contexto de uma infra-estrutura de chaves públicas (ICP), o assinante deve possuir:

Um certificado digital emitido por uma Autoridade Certificadora (AC) e sua chave privada correspondente;

O documento eletrônico; e

Um programa de computador capaz de realizar as operações criptográficas pertinentes ao processo de geração de uma assinatura digital (software de assinatura).

5.1.

GERAÇÃO DA ASSINATURA DIGITAL

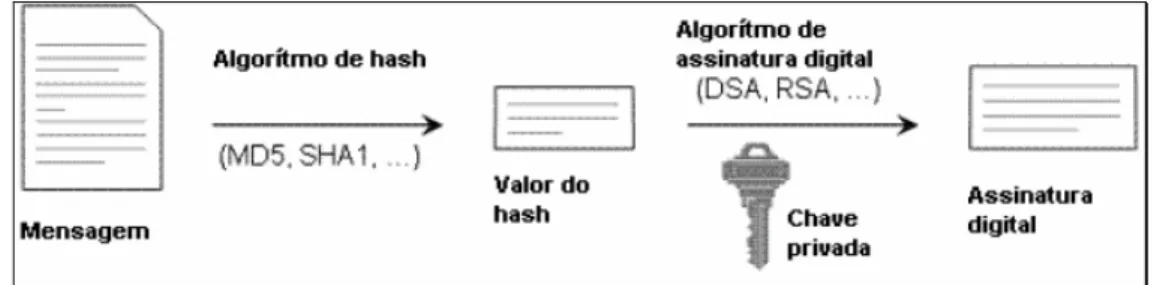

De acordo com Stallings (1998), o processamento para geração de uma assinatura digital divide-se em duas etapas. Na primeira etapa do processo, um valor de hash14 do

14

documento, também conhecido como resumo criptográfico, é calculado utilizando um algoritmo, por exemplo, MD2, MD4, MD5, SHA1 ou outros. O valor do hash calculado de uma mensagem é uma seqüência de bits com um tamanho fixo. Todos os algoritmos confiáveis para o cálculo do valor do hash aplicam transformações matemáticas tais que, quando apenas um simples bit da mensagem de entrada é alterado, um valor de hash

completamente diferente é obtido. Esta é a propriedade que garante a integridade do documento eletrônico assinado digitalmente. Estes algoritmos devem ser muito estáveis em ataques criptoanalíticos; ou seja, deve ser computacionalmente muito difícil, a partir de um valor de hash, encontrar a mensagem que originou tal valor. Esta inviabilidade para a recuperação da mensagem de entrada deve-se ao fato de que o valor de hash de uma mensagem pode ter o tamanho muitas vezes menor do que a mensagem de entrada. Há consenso atualmente que os recursos computacionais necessários para encontrar uma mensagem, dado seu valor de hash, são tão grandes que inviabilizam tal tarefa. É também importante saber que, teoricamente, é possível que duas mensagens inteiramente diferentes tenham o mesmo valor de hash, mas a probabilidade de isto acontecer é tão pequena que, na prática, é desconsiderada.

Em uma segunda etapa, o valor do resumo criptográfico da mensagem obtido no passo anterior, é cifrado com a chave privada do signatário. Este bloco cifrado é a assinatura digital da mensagem. Para este propósito, é utilizado um algoritmo criptográfico-matemático. Os algoritmos usados mais freqüentemente são RSA (baseado na teoria dos números), DSA

(baseado na teoria dos logaritmos discretos) e o ECDSA (baseado na teoria das curvas elípticas). Em geral, a assinatura digital obtida é anexada à mensagem assinada sob um formato especial para ser verificada posteriormente, se for necessário. A Figura 8 exibe as etapas do processamento para geração de uma assinatura digital.

Figura 8 - Processo de Geração da Assinatura Digital.

5.2.

VERIFICAÇÃO DA ASSINATURA

Do ponto de vista técnico, a verificação da assinatura digital é executada em três etapas. Na primeira etapa, o valor de hash da mensagem assinada é calculado. Para esse cálculo, utiliza-se o mesmo algoritmo de hash tal como foi usado durante o processo de geração da assinatura. O valor obtido é chamado de “valor de hash corrente” porque ele é calculado a partir da mensagem originalmente assinada.

Na segunda etapa, o bloco de assinatura digital é decifrado utilizando a chave pública associada à chave privada utilizada durante a etapa de assinatura da mensagem. Como resultado, é obtido o valor original do hash que foi calculado a partir da mensagem original durante a primeira etapa da criação da assinatura digital.

Finalmente, na terceira etapa, é comparado o valor corrente do hash obtido no primeiro passo da verificação com o valor original do hash obtido no segundo passo da verificação. Se os dois valores forem idênticos, a verificação é bem sucedida e prova que a mensagem foi assinada com a chave privada que corresponde à chave pública usada na verificação. Se forem diferentes, isto significa que a assinatura digital é inválida. A Figura 9 ilustra o processo de verificação da assinatura.

5.2.1.Validade da assinatura digital

A validade da assinatura digital em um documento eletrônico consiste principalmente na verificação da integridade e autenticidade do documento e na validade do certificado do assinante. Com relação à validade do certificado, é necessário que:

O propósito para o qual o par de chaves foi gerado inclua o campo Digital Signature, especificado no campo key usage do certificado;

O período de validade do certificado não esteja expirado no instante de realização da assinatura;

O certificado esteja dentro de um domínio de segurança confiável (certificado raiz confiável);

O certificado não tenha sido revogado antes do instante da realização da assinatura.

Existem algumas razões para que assinatura digital seja considerada inválida sob a perspectiva do processamento criptográfico. Há pelo menos três possíveis razões para resultar em assinatura digital inválida:

Se a assinatura digital é adulterada (ela não é verdadeira) e é decifrada com a chave pública verdadeira, o valor original obtido não será o valor de hash original da mensagem original, mas algum outro valor diferente;

Se a mensagem foi alterada (adulterada) após a assinatura, o valor de hash corrente calculado dessa mensagem adulterada será diferente do valor de hash original porque as duas mensagens correspondem a valores de hash diferentes;

igual ao valor de hash corrente obtido a partir da mensagem.

Se a verificação falhar, indica que a assinatura que está sendo verificada não foi obtida assinando a mensagem que está sendo verificada com a chave privada que corresponde à chave pública usada para a verificação. A verificação mal sucedida não significa necessariamente que uma tentativa de adulteração da assinatura digital foi detectada. Às vezes, a verificação pode falhar porque uma chave pública inválida é usada. Tal situação pode ser encontrada quando a mensagem não é emitida pela entidade que se esperou emiti-la ou quando o sistema de verificação da assinatura tem uma chave pública incorreta para esta entidade. É possível que uma mesma entidade possua diversos certificados válidos e o sistema tenha tentado verificar uma mensagem recebida com o certificado incorreto.

Para que tais problemas sejam evitados, o mais usual é que, quando um documento assinado é gerado, o bloco de assinatura e o certificado do signatário sejam anexados ao documento. Assim, durante a verificação, a chave pública contida no certificado recebido é usada para a verificação da assinatura. Se a verificação for bem sucedida, considera-se que o documento é assinado pela entidade que possui o certificado.

5.3.

INVÓLUCRO DE DOCUMENTO E ASSINATURA

O resultado da assinatura digital de um documento eletrônico é uma seqüência de bits que possui obrigatoriamente:

Bloco de informações de assinatura. Este objeto contém uma ou mais assinaturas realizadas sobre o documento. Cada assinatura contém um conjunto de dados criptografados que representam a assinatura digital propriamente dita.

Certificados. Este objeto pode conter os certificados das entidades signatárias do documento. Pode conter também os certificados das ACs da cadeia de certificação;

Lista de Certificados Revogados. Este objeto pode conter as listas de certificados revogados relacionadas a cada certificado dos signatários.

Geralmente, estas informações são armazenadas em um único objeto que será denominado de “invólucro de documento e assinatura”. Este invólucro pode ser apresentado de duas formas:

Invólucro com documento incluído. Além do bloco de assinaturas e dos objetos opcionais, contém também o documento que foi assinado;

Invólucro com documento excluído. Contém somente o bloco de assinaturas e os objetos opcionais, não incluindo o documento assinado.

A Figura 10 ilustra os objetos associados ao documento assinado digitalmente no invólucro com documento incluído.

5.4.

FORMATOS DE INVÓLUCRO DE ASSINATURA DIGITAL

A especificação mais difundida para encapsular documentos eletrônicos e assinaturas digitais é o PKCS#7. Este formato, originalmente especificado pela RSA Laboratórios (RSA LABORATORIES, 1993), sofreu constantes evoluções (HOUSLEY, 1999) (HOUSLEY, 2002) até a versão mais atual conhecida como CMS3 (Cryptographic Message Syntax version 3) (HOUSLEY, 2004). Neste formato são definidos objetos descritos em Abstract Syntax Notation 1 (ASN.1) e codificados em Distinguished Encoding Rules DER (ITU-T, 2002).

Figura 11 - Objetos do formato PKCS#7/CMS.

Outro formato utilizado para representação de assinaturas digitais é o XMLSignature, derivado da linguagem Extensible Markup Language (XML) (BRAY, 2004), cuja especificação é mantida pela organização World Wide Web Consortium (W3C) e Internet Engineering Task Force (IETF). Sua última especificação é dada pela RFC-3275 (EASTLAKE, 2002). Em comparação ao CMS, o XMLSignature apresenta as vantagens da própria linguagem XML, que é extensível, possibilitando a criação de tags de um modo arbitrário, desde que as regras de aninhamento sejam respeitadas. É bastante útil como meio de integração de diversas fontes de informação e apresentação de interface uniforme para esses dados (SOUZA, 2002).

relação ao conteúdo assinado, o formato XMLSignature permite identificar uma assinatura realizada sobre parte do documento.

Em nenhum dos dois formatos de assinatura apresentados existe um atributo que identifique o tipo do conteúdo assinado. Dessa forma, fica prejudicada a visualização do documento assinado, já que não se sabe, à priori, qual aplicativo utilizar para essa visualização.

5.5.

CO-ASSINATURA E CONTRA-ASSINATURA

Co-assinar um documento tem o sentindo de apor ao documento uma nova assinatura. A contra-assinatura é aquela realizada sobre uma assinatura já existente (LEA, 2006). De acordo com ETSI (2003a), alguns exemplos de contra-assinatura são:

Assinatura de testemunha;

Assinatura de notário.

No meio eletrônico, a mensagem usada no cálculo para geração de uma contra-assinatura é o resumo criptográfico das contra-assinaturas do documento previamente realizadas.

5.6.

PROBLEMA DA VERIFICAÇÃO DA VALIDADE DO

CERTIFICADO

o período de validade do certificado digital, e se o mesmo não estiver revogado, conforme apresentado na seção 4.4. Por esta razão, é muito importante que haja, junto à assinatura, um registro confiável do instante de realização da mesma.

O trabalho de (ZHOU, 2000), apresenta quatro esquemas que podem ser usados como forma de assegurar a validade da assinatura digital gerada antes da revogação do par de chaves. Dentre os modelos apresentados, a utilização do carimbo de tempo (ADAMS; CAIN; PINKAS; ZUCCHERATO, 2001) é o mecanismo que oferece maior nível de segurança.

5.6.1.Carimbo de tempo

O parâmetro responsável por criar um vínculo temporal em uma assinatura digital é denominado de carimbo de tempo. Para garantir a lisura desse parâmetro, é recomendável que o mesmo seja emitido por uma terceira entidade confiável, chamada de “Autoridade de Carimbo de Tempo” (ACT) ou “Time Stamping Authority” (TSA).

Figura 12 - Geração de assinatura com instante falso (Adaptado de BERNAL, 2005). O uso do carimbo de tempo assegura um instante confiável de tempo. Assim, no caso do exemplo, o atacante não poderia informar um instante falso, pois o instante real de realização da assinatura estaria assegurado pelo carimbo de tempo. A Figura 13 representa a realização de uma assinatura com carimbo de tempo.

5.7.

CONSIDERAÇÕES FINAIS

6.

POLÍTICA DE ASSINATURA DIGITAL

No cenário do documento em papel, uma assinatura pode ser realizada em um determinado contexto específico e pode possuir diferentes tipos de propósitos, como apresentado no capítulo 3. Pode haver, ainda, múltiplas assinaturas de cada uma das partes interessadas e haver uma determinada ordem para que as mesmas ocorram, bem como pode haver a necessidade de apresentação anterior de determinado documento que comprove que um signatário tem realmente autoridade para assinar aquele tipo de documento.

O conjunto de requisitos para a geração e verificação de assinaturas pode variar de acordo com o contexto legal ou de negócio do documento. A política de assinatura expressa e formaliza justamente este conjunto de requisitos. Uma política de assinatura é um conjunto de regras que deve ser utilizada no momento de criação e verificação de uma assinatura eletrônica sob a qual a assinatura pode ser determinada como válida de acordo com o contexto (ETSI, 2003a). No momento de realizar a assinatura, o signatário deve aceitar essas regras, podendo então a política de assinatura estabelecer sob quais condições os signatários concordam em aceitar a assinatura para contexto aplicado.

Uma política de assinatura pode estar relacionada com a validação de uma assinatura individual ou de múltiplas assinaturas em um único documento, por exemplo, um contrato. Ela pode ser potencialmente muito complexa, gerenciando assinaturas que são requeridas em múltiplos estágios de uma transação comercial, por exemplo, transações de comércio internacional envolvendo controles de exportação e importação.

de assinaturas do mundo em papel. Pode também incluir quem pode assinar, sob quais circunstâncias e o que pode ser assinado. Naturalmente essas regras poderiam ser estabelecidas entre as partes sem a necessidade do modelo de política de assinatura. Porém, isso exigiria que o usuário configurasse seu software de assinatura15 (geração e verificação) para operar segundo determinado critério. A utilização do modelo de política de assinatura permite a configuração automática do software de acordo com as regras definidas.

Dentro do mesmo contexto de negócio, tais regras podem variar também de acordo com o propósito da assinatura e com o papel da entidade signatária no contexto aplicado.

6.1.

REPRESENTAÇÃO DA POLÍTICA DE ASSINATURA

Segundo o ETSI (2003b), uma política de assinatura pode ser emitida no formato de um documento ou ainda em formato eletrônico. No caso do formato eletrônico, uma das vantagens de utilização de uma política de assinatura é a interoperabilidade entre softwares de geração de assinatura para gerar e validar uma assinatura de acordo com as regras estabelecidas na política. Com relação à notação do formato eletrônico, o ETSI (2002, 2003c) define o uso do ASN.1 (ITU-T, 2002) ou do XML (BRAY, 2005). Paralelamente aos formatos eletrônicos, a política pode ser expressa através de um documento descrevendo os

15

itens da política de assinatura.

O uso do formato eletrônico é importante para o processamento automático de verificação da política, bem como sua utilização por softwares de geração e verificação de assinaturas digitais. Já o formato de documento tem sua relevância devido ao fato que o signatário do documento deve conhecer a política de assinatura que está sendo usada para gerar sua assinatura. Neste caso, é recomendável um sistema de visualização segura16 do documento da política.

A Figura 14 ilustra o trecho de uma política de assinatura definida em formato eletrônico utilizando a notação ASN.1

Figura 14 - Trecho da estrutura de política de assinatura em ASN.1.

16

6.2.

ATRIBUTOS DE UMA POLÍTICA DE ASSINATURA

Os atributos de uma política de assinatura, conforme definido pelo ETSI (2002c, 2003c) e mostrados na Figura 15, são:

Identificação do algoritmo de hash. Este atributo contém a identificação do

algoritmo de hash usado;

Valor do hash. Este atributo contém o valor do hash calculado referente à

política;

Informações da política de assinatura. Este atributo contém efetivamente o

conteúdo da política de assinatura e está detalhado a seguir.

Figura 15 - Atributos de uma política de assinatura.

O identificador do algoritmo de hash, bem como seu valor, são parâmetros que são usados pelo signatário ou pelo verificador da assinatura para assegurar a integridade da política de assinatura.

O atributo informações da política de assinatura deve conter os seguintes atributos:

inteiro que identifique uma versão da política de assinatura;

Data de emissão. Este atributo contém a data de publicação da política de

assinatura;

Nome do Emissor. Este atributo contém a identificação da entidade geradora da política de assinatura, que pode ser usado pelo signatário ou verificador da assinatura para verificar a origem (procedência) da política de assinatura;

Contexto de aplicação. Este atributo contém a informação do contexto do negócio para o qual a política está definida. Com este atributo, é possível determinar o contexto do documento para o qual a política está associada, por exemplo, documentos gerados em um contexto comercial ou em um contexto jurídico;

Política de validação de assinatura. Este atributo contém as regras para geração e verificação de uma assinatura digital e está detalhado a seguir.

Figura 16 - Política de assinatura e o atributo informações da política de assinatura. As regras que definem os requisitos técnicos para geração e verificação da assinatura são elementos do atributo política de validação de assinatura, o qual deve conter os seguintes atributos:

Período de validade. Este atributo define a partir de que instante a política de assinatura poderá ser utilizada. Além disso, também define, opcionalmente, a partir de que instante a política não terá mais validade para utilização;

Regras comuns. Este atributo define o conjunto de regras para geração e

verificação de assinaturas digitais. Tais regras devem ser seguidas para qualquer tipo de assinatura que venha ser realizada neste contexto;

chamado de propósito de assinatura. Alguns exemplos de propósitos de assinatura são apresentados no capítulo 3. Para o formato eletrônico do propósito, é necessário que cada tipo de propósito possua uma identificação. No o caso da notação ASN.1 esta identificação pode ser um OID (Object Identifier).

A Figura 17 ilustra o conteúdo do atributo política de validação.

Figura 17 - Política de assinatura e o atributo política de validação de assinatura.

As regras definidas no atributo regras comuns não devem conflitar com as regras definidas no atributo regras para propósito específico. Por esta razão, deve existir uma atenção especial no momento de criação da política com intuito de não gerar regras conflitantes.

propósito específico:

Geração da assinatura e verificação da assinatura;

Condições de confiança para o certificado do signatário;

Condições de confiança para o carimbo de tempo;

Condições de confiança para certificado de atributo17;

Regras para algoritmos e tamanhos de chaves permitidos;

Extensões para definições futuras.

A Figura 18 ilustra o conteúdo do atributo regras comuns.

17

Figura 18 - Política de assinatura e o atributo regras comuns.

Figura 19 - Conteúdo do atributo regra para propósito específico.

A seguir são detalhados os atributos que devem estar contidos no atributo regras comuns e no atributo regra para propósito específico.

6.2.1.Geração e verificação da assinatura

Este atributo deve conter o atributo para geração e outro para verificação da assinatura. As regras para geração de assinatura digital são definidas através dos seguintes atributos:

Conjunto de atributos autenticados. Permite selecionar quais atributos autenticados são requeridos para geração da assinatura;

Conjunto de atributos não autenticados. Permite selecionar quais atributos não autenticados são requeridos para a geração da assinatura;

Certificado do signatário. Define quais os certificados ou referências de

certificados devem ser incluídos no invólucro. É possível incluir o certificado do signatário, a cadeia de certificação completa ou nenhum certificado;

Extensões. Permite definir regras futuras para geração de assinatura.

As regras para verificação da assinatura são definidas através dos seguintes atributos:

Conjunto de atributos não-autenticados. Permite selecionar quais atributos não autenticados são requeridos caso não tenham sido adicionados ao invólucro no momento de geração da assinatura;

Extensões. Permite definir regras futuras para geração de assinatura.

6.2.2.Condições de confiança para o certificado do signatário